RondoDox botnet

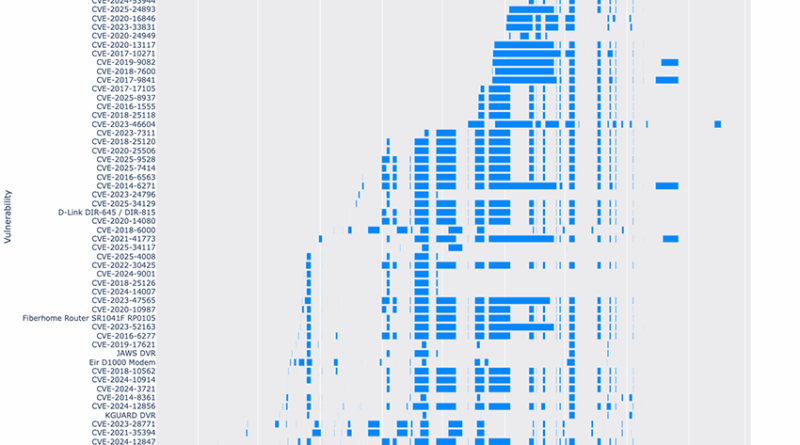

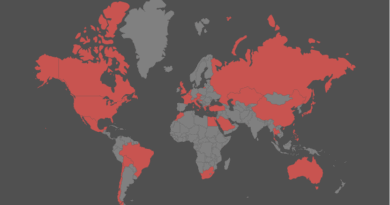

A BitSight TRACE kutatása a RondoDox botnet infrastruktúráját vizsgálja, amely az utóbbi időben az egyik legagresszívebb, internetre nyitott eszközöket célzó automatizált támadási platformként jelent meg. A botnetet először 2025 májusában figyelték meg a kutatók honeypot rendszereiben, ahol rendkívül nagy mennyiségű exploit-forgalmat generált. A RondoDox rövid idő alatt 174 különböző sérülékenység kihasználását integrálta, ami a botnetek világában szokatlanul nagy exploit-készletnek számít.

A botnet működési modellje a klasszikus Mirai-alapú IoT malware architektúrára emlékeztet, de fontos különbségekkel. A Mirai többfunkciós malware volt, amely fertőzési láncokat és további terjedést is kezelt, míg a RondoDox elsődleges célja DDoS-támadások végrehajtása és a kompromittált eszközök botnetbe szervezése. A fertőzési folyamat során a támadók internetre publikált eszközöket, routereket, DVR-eket, IP-kamerákat vagy egyéb IoT rendszereket keresnek, majd RCE sérülékenységeket használnak a kezdeti hozzáférés megszerzésére.

A sikeres exploit után a támadók egy shell scriptet töltenek le és futtatnak, amely több lépésből álló telepítési folyamatot indít. A script először megpróbálja eltávolítani a korábban telepített malware-eket, majd keres egy írható könyvtárat a rendszerben, végül letölti a megfelelő architektúrára fordított botnet-binárist. A malware több mint 18 különböző CPU-architektúrát támogat, ami lehetővé teszi, hogy rendkívül széles eszközpalettán fusson.

Az infrastruktúra szintén kulcsfontosságú része a műveletnek. A kutatás szerint a botnet mögötti operátorok kompromittált lakossági IP-címeket és eszközöket használnak hosting infrastruktúraként, ami megnehezíti a források blokkolását vagy az infrastruktúra felszámolását. Emellett a támadók folyamatosan figyelik az új sérülékenységek publikálását, és sok esetben a CVE-azonosítók hivatalos publikálása előtt kezdik el használni az exploitokat.

A botnet aktivitása jelentős méretű, a kutatók egyes időszakokban akár napi 15 000 exploit-kísérletet is megfigyeltek. A támadási stratégia idővel változott, kezdetben egy shotgun jellegű módszerrel tömegesen próbáltak különböző sérülékenységeket, később azonban a kampány friss és releváns sérülékenységekre célzott exploitokra állt át.