AI-agnetnek álcázott kártevők

A Kaspersky elemzése szerint a kiberbűnözők egyre gyakrabban használják az AI-eszközök iránti növekvő érdeklődést malware-terjesztési kampányokban. A vizsgált esetben a támadók fejlesztőknek és technikai felhasználóknak szánt, mesterséges intelligenciára épülő fejlesztői eszközöknek álcázott telepítőcsomagokat terjesztenek, amelyek valójában információlopó kártevőt tartalmaznak. A kampány különösen azokra a felhasználókra épít, akik új AI-agent vagy kódsegítő eszközöket keresnek, és hajlandók terminálparancsokat vagy telepítési scriptet futtatni az adott alkalmazás használatához.

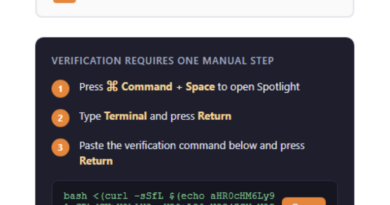

A fertőzési lánc jellemzően keresőmotor-hirdetéseken vagy hamis letöltési oldalakon keresztül indul. A támadók olyan weboldalakat hoznak létre, amelyek a legitim fejlesztői dokumentációt és telepítési útmutatókat utánozzák. A felhasználók a megtévesztően hiteles felület alapján egy telepítési parancsot vagy scriptet futtatnak, amely a valódi alkalmazás helyett egy infostealer malware telepítését indítja el. A támadás sikerét az segíti, hogy a modern fejlesztői eszközök telepítése gyakran parancssori utasításokkal történik, ezért a felhasználók számára természetesnek tűnik az ilyen jellegű folyamat.

A telepített kártevő célja a rendszerben tárolt érzékeny információk megszerzése. Az infostealer képes hitelesítési adatokat, böngészőben tárolt jelszavakat, session cookie-kat, kriptovaluta-tárca adatokat és különböző fejlesztői tokeneket gyűjteni. Különösen értékesek a támadók számára a fejlesztői környezetben tárolt API-kulcsok, repository-hozzáférések és CI/CD rendszerekhez kapcsolódó hitelesítési adatok, mivel ezek segítségével további rendszerekhez és szoftverprojektekhez is hozzáférést szerezhetnek.