Hamis VPN-kliensek

A Microsoft Threat Intelligence elemzése szerint a Storm-2561 nevű kiberbűnözői csoport egy új kampányban SEO-poisoning technikát használ hamis VPN-kliensek terjesztésére, amelyek célja vállalati hitelesítési adatok megszerzése. A támadók manipulálják a keresőmotorok találati listáit, így azok a felhasználók, akik legitim vállalati VPN-szoftverek letöltésére keresnek, valójában támadók által kontrollált weboldalakra kerülnek. Ezek az oldalak megtévesztően hasonlítanak a hivatalos gyártói oldalakra, és egy rosszindulatú telepítőcsomagot kínálnak letöltésre.

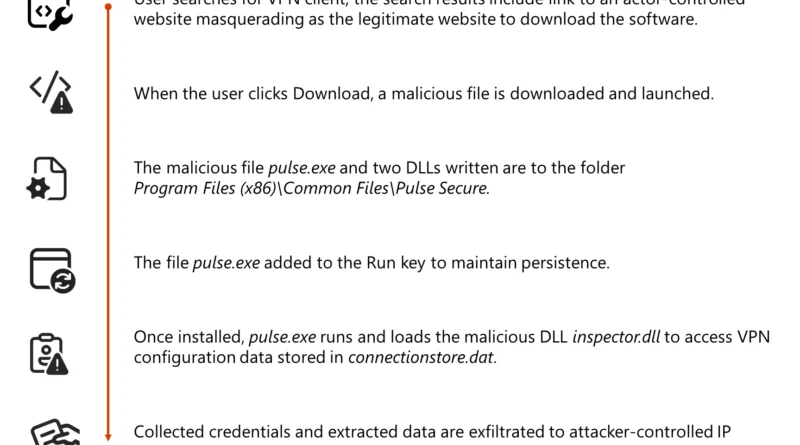

A fertőzés egy ZIP-fájlból indul, amely egy MSI-alapú telepítőt tartalmaz, látszólag legitim VPN-kliens formájában. A telepítés során azonban a program DLL-side-loading technikával rosszindulatú komponenseket tölt be, amelyek a rendszerben telepítik a malware-payloadot. A támadók a legitim szoftverek könyvtárszerkezetét és fájlneveit utánozzák, így a telepített fájlok a rendszerben megbízható VPN-alkalmazásnak tűnnek, ami megnehezíti a felhasználók észlelését.

A hamis VPN-kliens működés közben egy olyan bejelentkezési felületet jelenít meg, amely gyakorlatilag megegyezik az eredeti alkalmazás felületével. Amikor a felhasználó megadja a VPN-hozzáférési adatait, a malware azonnal összegyűjti és elküldi a hitelesítési adatokat a támadók vezérlőszerverére, miközben valójában nem hoz létre VPN-kapcsolatot. A művelet után a program gyakran hibát jelez, majd a felhasználót a valódi gyártói weboldalra irányítja, hogy letöltse a legitim VPN-klienst, így az áldozat számára a fertőzés gyakran észrevétlen marad.

A kampány egyik különösen megtévesztő eleme, hogy a malware érvényes digitális tanúsítvánnyal aláírt binárisokat használ, ami csökkenti a Windows biztonsági figyelmeztetéseinek számát és növeli a telepítő hitelességét. A tanúsítványt később visszavonták, miután a kampányt felfedezték.

A Storm-2561 csoport 2025 óta ismert arról, hogy SEO-manipulációval terjeszt malware-t és legitim szoftvergyártókat imitál. A jelenlegi kampány különösen veszélyes, mert a vállalati VPN-hozzáférési adatok kompromittálására irányul, amelyek birtokában a támadók közvetlen hozzáférést szerezhetnek vállalati hálózatokhoz.