Speagle infostealer kampány

A Speagle infostealer kampány egy kifejezetten célzott, kémkedési jellegű fenyegetést mutat be, amely a Cobra DocGuard dokumentumvédelmi szoftver infrastruktúráját használja fel a detekció elkerülésére. A malware nem általános fertőzést céloz, hanem kifejezetten olyan rendszereket keres, ahol ez a szoftver telepítve van, ami erős célzottságra és valószínűsíthetően ipari vagy állami hírszerzési motivációra utal.

A működés kulcseleme a living-off-the-trusted-platform megközelítés, a Speagle egy kompromittált DocGuard szervert használ C2 és adat-kijuttatási csatornaként, így a forgalom valós alkalmazás kommunikációnak tűnik. Ez jelentősen csökkenti a hálózati detekció esélyét, mivel nem jelenik meg klasszikus, gyanús C2 mintázat.

Technikai szinten egy .NET alapú payloadról van szó, amely több fázisban gyűjt adatokat. Először rendszerinformációkat és DocGuard konfigurációs adatokat szerez meg, majd WMI-alapú felderítést végez, végül böngészőadatokat és fájllistákat gyűjt össze. Az adatokat titkosítva és tömörítve küldi ki, gyakran részletekben, hogy megszakítás esetén is biztosítsa az exfiltrációt.

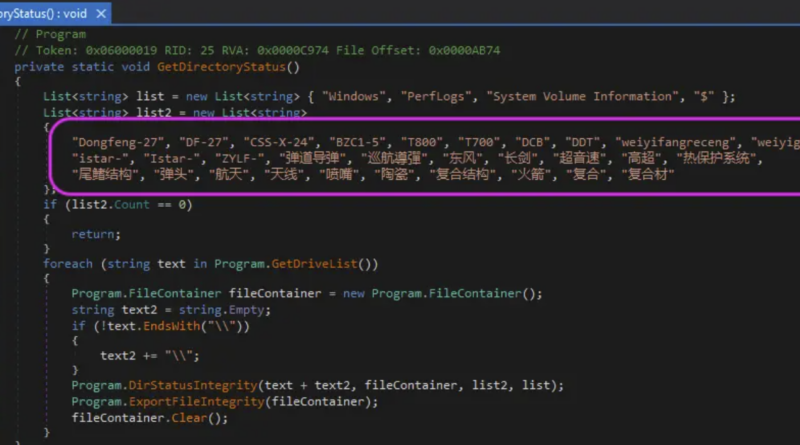

Kiemelten érdekes a célzott adatgyűjtés, egyes variánsok specifikus kulcsszavakra keresnek, közte a ballisztikus rakétákkal kapcsolatos dokumentumokra, ami egyértelműen hírszerzési, kémkedési TTP-re utal.

A fertőzési vektor nem teljesen ismert, de a kutatók supply chain kompromittálást valószínűsítenek, különösen mivel a Cobra DocGuard korábban is érintett volt hasonló támadásokban.