Operation GhostMail

A Seqrite által feltárt Operation GhostMail kampány egy célzott, orosz kötődésű APT-műveletet ír le, amely ukrán szervezetek ellen irányul, és a Zimbra webmail rendszerek XSS sérülékenységeit használja ki kezdeti hozzáférés megszerzésére. A támadás különlegessége, hogy nem klasszikus exploitláncra épül, hanem a felhasználói interakciót kihasználó, finoman kialakított webes payloadokra.

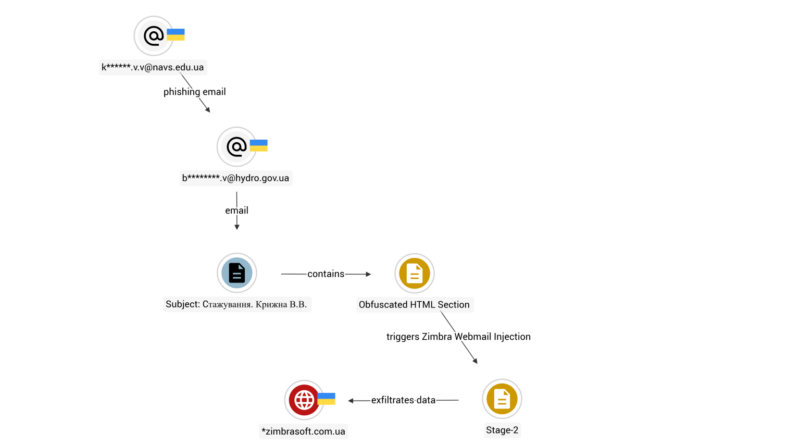

A fkezdeti vektor egy rosszindulatú e-mail, amelybe beágyazott JavaScript kód kerül. Amikor az áldozat megnyitja az üzenetet a Zimbra felületén, a script a böngésző kontextusában fut le, és session tokeneket, hitelesítési adatokat és mailbox tartalmakat szivárogtat ki a támadó infrastruktúrájába. Ez tipikus stored XSS → session hijacking → account takeover láncot valósít meg.

A támadók ezt követően a kompromittált fiókokat további terjesztésre használják, így a kampány önmagát erősítő módon képes terjedni a szervezeten belül. A megszerzett hozzáférések révén a támadók belső kommunikációhoz, érzékeny dokumentumokhoz és diplomáciai vagy katonai információkhoz férhetnek hozzá, ami egyértelműen kiberkémkedési célt jelez.

A low-noise működés során nincs szükség malware telepítésére, a teljes művelet böngészőszinten zajlik, így a hagyományos endpoint védelem gyakran nem észleli. Emellett a támadók legitim webmail forgalmat használnak, ami megnehezíti a hálózati detekciót is.

A védekezés kulcsa a Zimbra rendszerek gyors patch-elése, a webes inputok szigorú szűrése, valamint a session-kezelés és anomáliadetekció megerősítése.