WordPress Smart Slider sérülékenység

A Wordfence elemzése egy széles körben kihasználható WordPress sebezhetőséget tár fel, amely a Smart Slider 3 bővítményt érinti, és mintegy 800 000 weboldalt tesz potenciálisan sebezhetővé. A hiba egy úgynevezett arbitrary file read sérülékenység, amely lehetővé teszi, hogy egy támadó a webszerveren található tetszőleges fájlokat kiolvassa, mégpedig már alacsony jogosultságú, például egyszerű regisztrált felhasználói szintről is.

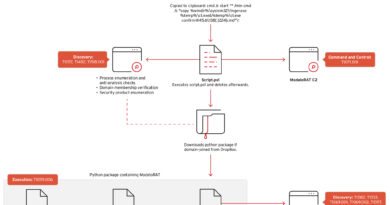

A plugin export funkciója ugyan ellenőrzi a kérés hitelességét, de nem vizsgálja megfelelően, hogy a felhasználó jogosult-e az adott művelet végrehajtására. Ez a hitelesített, de nem autorizált állapot lehetővé teszi, hogy a támadó visszaéljen egy legitim funkcióval, és azon keresztül érzékeny fájlokat kérjen le a szerverről. A támadás veszélyes, mert nem igényel komplex exploitláncot vagy magas jogosultságot, így könnyen automatizálható és tömegesen kihasználható.

A megszerezhető adatok köre jelentős kockázatot hordoz, mivel tipikusan olyan fájlok érhetők el, mint a WordPress konfigurációs állományok, adatbázis-hitelesítő adatok, titkos kulcsok vagy akár rendszerfájlok. Ezek birtokában a támadó további lépéseket tehet a rendszer teljes kompromittálása felé, például adminisztrátori hozzáférés megszerzésével vagy közvetlen adatbázis-manipulációval.