PHISLES phishing kampány

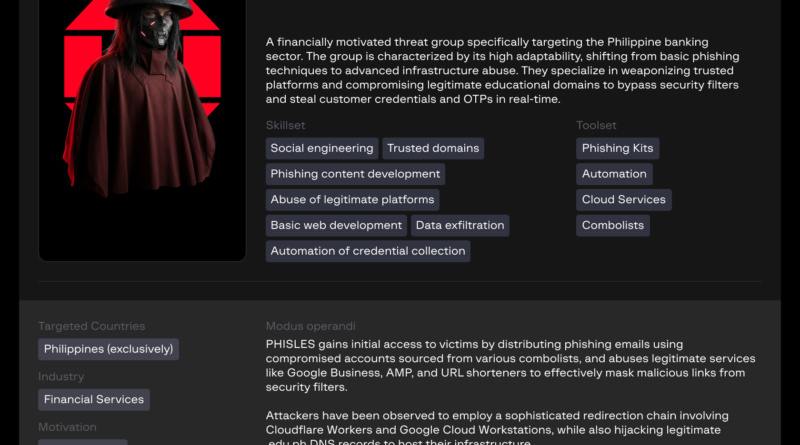

A Group-IB által elemzett PHISLES phishing kampány egy hosszú ideje futó, folyamatosan fejlődő pénzügyi csalási művelet, amely kifejezetten a Fülöp-szigeteki banki ügyfeleket célozza. A kampány már 2024 eleje óta aktív, és 2026-ban is folyamatosan fejlődik. A támadók több mint 900 rosszindulatú linket terjesztettek, ami jól mutatja a művelet skáláját és szervezettségét. A célpontok nem maguk a bankok, hanem azok ügyfelei, akiknek a hitelesítő adatait és pénzügyi hozzáféréseit próbálják megszerezni.

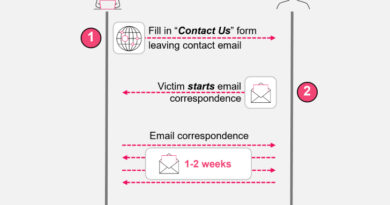

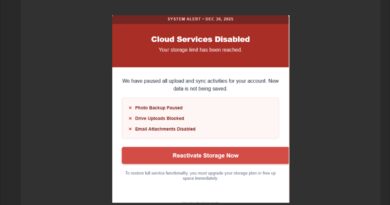

A támadási lánc klasszikus e-mail phishinggel indul, a támadók gyakran kompromittált, legitim e-mail fiókokat és domaineket használnak, így az üzenetek sokkal hitelesebbnek tűnnek, és könnyebben átjutnak a szűrőkön. A pszichológiai megtévesztési narratívák folyamatosan változnak, például gyanús tranzakció törlése vagy biztonsági ellenőrzés szükséges, ezzel növelve a sikerességi arányt.

A kampány egyik legfontosabb TTP-je a trusted infrastruktúra abuse. A támadók legitim szolgáltatásokat – például Google Business, AMP CDN, Cloudflare Workers és URL shortener-ek – használnak a phishing oldalak hosztolására vagy terjesztésére. Emellett egy esetben egy valódi, oktatási intézményhez tartozó domaint is eltérítettek, és ezen futtatták a támadási infrastruktúrát.

A kompromittáció célja nem pusztán credential theft, hanem valós idejű pénzügyi visszaélés. A támadók nemcsak a banki belépési adatokat szerzik meg, hanem az egyszer használatos jelszavakat is, amelyeket az áldozat a phishing oldalon ad meg. Ezeket az adatokat Telegram botokon keresztül azonnal exfiltrálják, így a támadók azonnal végre tudják hajtani a tranzakciókat, megkerülve az MFA védelmet.