Storm-1175 Medusa ransomware kampánya

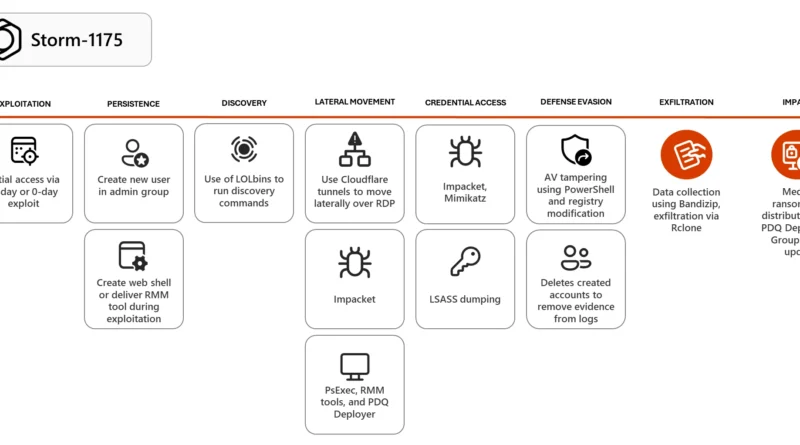

A Microsoft Threat Intelligence elemzés szerint a Storm-1175 egy magas tempójú, pénzügyi motivációjú kampányt folytat, amelyben a Medusa ransomware telepítése előtt célzottan támadja a publikus, internet felől elérhető rendszereket. A támadási lánc középpontjában a sérülékeny webes alkalmazások kihasználása áll, gyakran kritikus, akár zero-day jellegű hibákon keresztül.

A sikeres kezdeti hozzáférést követően a támadók gyorsan áttérnek egy többfázisú műveleti modellre, amelyben RMM eszközöket telepítenek perzisztencia és C2 célokra, miközben webshell-eket is elhelyeznek a kompromittált rendszeren. Ezt követi a felderítés, amely során rendszer- és hálózati információkat gyűjtenek, majd laterális mozgást hajtanak végre például távoli asztali kapcsolatokkal.

A kampány során az adatexfiltráció, amelyhez eszközöket, például Rclone-t használnak, így a ransomware telepítése előtt már adatlopás is történik. Ez a double extortion modell része, ahol az adatok kiszivárogtatása további nyomásgyakorlási eszközként szolgál. A végső fázisban kerül sor a Medusa ransomware telepítésére, amely titkosítja az érintett rendszereket.