Rockstar Games támadás

A Recorded Future News jelentése szerint a Rockstar Games elleni támadást ismert el a ShinyHunters, amely nem közvetlenül a célvállalat infrastruktúráján keresztül történt, hanem egy harmadik félhez köthető cloud analytics környezeten keresztül, ami jól illeszkedik a modern SaaS- és adatplatformokra épülő támadási mintákhoz.

A támadók a rendelkezésre álló információk alapján nem klasszikus sérülékenységet használtak ki, hanem konkrétan tokeneket és hozzáférési adatokat kompromittáltak. Ez lehetővé tette számukra, hogy legitim felhasználóként jelenjenek meg a felhő környezetben, megkerülve a hagyományos peremvédelmi kontrollokat. Az identity-based intrusion különösen nehezen detektálható, mivel a támadói aktivitás normál API- és szolgáltatáshívások formájában jelenik meg.

A kompromittáció célpontja a cloud-hostolt adatállomány volt, ahol a támadók vállalati jellegű információkhoz fértek hozzá. A vállalat kommunikációja szerint az érintett adatok köre nem tartalmaz játékosokra vonatkozó adatokat, ami arra utal, hogy elsősorban üzleti, fejlesztési vagy marketing jellegű információk kerülhettek ki.

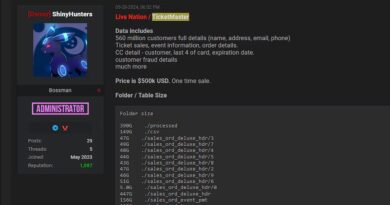

A támadók hozzáférést szereztek, adatokat exfiltráltak, majd pay-or-leak nyomásgyakorlással próbáltak bevételt generálni. A ShinyHunters ismert arról, hogy nem feltétlenül a rendszerek tartós kompromittálására törekszik, hanem gyors adatkinyerésre és reputációs kockázat kihasználására.

A támadás egyik kulcseleme a beszállítói lánc, a biztonsági perem nem a Rockstar saját rendszereiben, hanem egy integrált szolgáltatón keresztül sérült.

A kampányban a hangsúly a hitelesítési lánc gyenge pontjain, jelenleg a token kezelésen, MFA hiányán vagy megkerülése, third-party integrációkon van, nem pedig exploitokon. A támadási felület így áttevődik az identitáskezelésre és a SaaS-ökoszisztémára, ahol a hagyományos hálózati védelem korlátozott hatékonyságú.