Tycoon 2FA kampányok – ismét

A Barracuda elemzése szerint a Tycoon 2FA kampányok nem szűntek meg a 2026 márciusi nemzetközi fellépés után, hanem fragmentálódtak és szétszóródtak a teljes phishing ökoszisztémában.

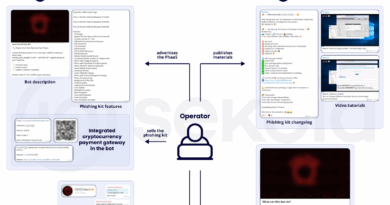

A Tycoon 2FA eredetileg egy phishing-as-a-service (PhaaS) platform volt, amely adversary-in-the-middle (AiTM) technikával valós időben továbbította a bejelentkezési adatokat, így megkerülte az MFA-t és session cookie-kat lopott.

A 2026 márciusi akció során több mint 300 domain és backend infrastruktúra került felszámolásra, ami jelentősen visszavetette a platform látható aktivitását. Ugyanakkor a Barracuda szerint ez csak a brandet érintette, nem magát a fenyegetési modellt.

A legfontosabb megállapítás, hogy a Tycoon 2FA nem halt meg, hanem szétterjedt. A kód, technikák és működési modellek más PhaaS platformokba (pl. EvilProxy, Mamba 2FA, Sneaky 2FA) migrálódtak, független affiliált támadóknál tovább élnek és kisebb, alacsony zajszintű kampányokban továbbra is aktívak.

A phishing kitek gyakorlatilag újrahasznosított kódbázisként működnek, ahol a funkciók gyorsan átkerülnek egyik platformról a másikra. Ez azt eredményezi, hogy egy-egy szolgáltatás felszámolása nem szünteti meg a képességeket, csak újraformálja azokat. A támadások nem a jelszóra fókuszálnak, hanem a hitelesített session megszerzésére, ami lehetővé teszi a tartós hozzáférést még MFA után is. Ez különösen kritikus felhőszolgáltatásoknál, ahol a session tokenek hosszabb ideig érvényesek maradhatnak.

A Barracuda a konkrét phishing kit felismerése helyett a hangsúlyt a viselkedésen, session-használaton és identity-biztonságra helyezi. A klasszikus IOC-alapú megközelítés önmagában nem elegendő egy ilyen gyorsan adaptálódó, szolgáltatásként működő támadási modell ellen.