Device Code Flow kihasználása

A LevelBlue SpiderLabs elemzés egy olyan támadási technikát ír le, amely az OAuth 2.0 Device Authorization Grant – Device Code Flow – működésének architekturális sajátosságát használja ki token-alapú hozzáférés megszerzésére.

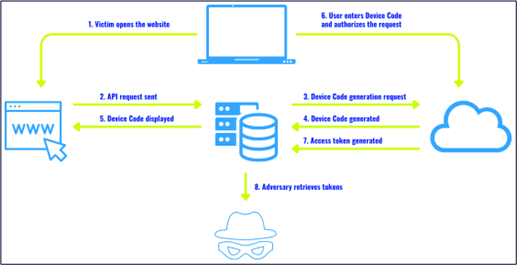

A Device Code Flow célja, hogy korlátozott képességű eszközök, így IoT, CLI, okosTV-k egy másodlagos eszközön végrehajtott hitelesítéssel kapjanak hozzáférési tokent. A folyamat során a kliens egy device code-ot kér az identity providertől, majd a felhasználó ezt egy külön eszközön adja meg, amely után a rendszer access tokent ad vissza.

A támadó maga indítja el ezt a folyamatot, és a generált kódot pszichológiai megtévesztés segítségével juttatja el az áldozathoz. Amikor a felhasználó a legitim bejelentkezési felületen megadja a kódot, nem saját munkamenetét hitelesíti, hanem a támadó által kezdeményezett sessiont, így a token közvetlenül a támadóhoz kerül. A kritikus gyengeség a folyamat session-binding hiánya. Mivel a hitelesítés egy másik eszközön történik, a rendszer nem köti erősen össze a felhasználói autentikációt az eredeti klienssel. Ez lehetővé teszi a session decoupling jelenséget, ahol a hitelesítés és a hozzáférés megszerzése külön kontextusban történik.

Ennek eredményeként a támadó legitim OAuth access és refresh tokeneket kap, amelyekkel teljes hozzáférést szerezhet a felhőszolgáltatásokhoz. A tokenek nemcsak jelszó nélkül biztosítanak hozzáférést, hanem gyakran jelszócsere után is érvényben maradnak, így tartós kompromittációt tesznek lehetővé.

A SpiderLabs elemzés hangsúlyozza, hogy ez nem klasszikus phishing, hanem consent- és token-alapú kompromittáció. A támadás során nincs hamis login oldal, nincs credential-lopás, és az MFA sem jelent védelmet, mivel a felhasználó maga hajtja végre a hitelesítést egy legitim szolgáltatói felületen.

A technika hatékonyságát növeli, hogy a támadás teljes egészében megbízható domaineken és legitim OAuth folyamatokon keresztül zajlik, így a hagyományos detektálási mechanizmusok korlátozottan alkalmazhatók. A kompromittáció után a támadók e-mail hozzáférést, adatkinyerést és laterális mozgást valósíthatnak meg a szervezeten belül.