Ember által működtetett behatolás

A Microsoft által publikált elemzés egy olyan, ember által irányított behatolási modellt mutat be, amely nem sérülékenységek kihasználására, hanem a felhőalapú együttműködési környezetek bizalmi mechanizmusainak manipulációjára épül.

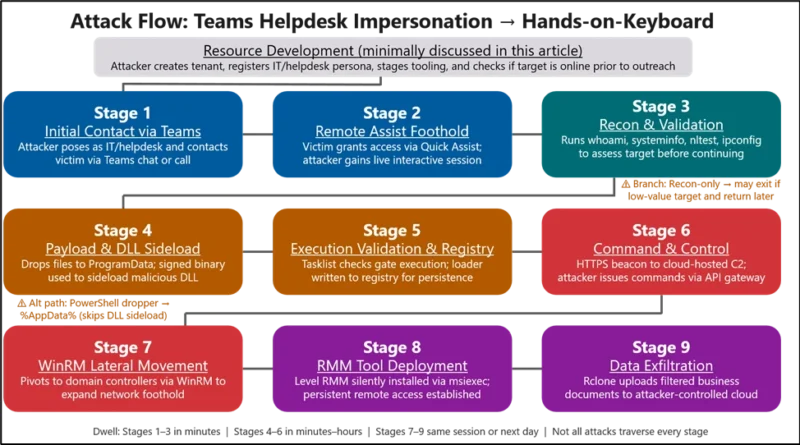

A támadási lánc kiindulópontja a Microsoft Teams külső, cross-tenant kommunikációs funkciója. A támadók egy másik tenantból lépnek kapcsolatba a célponttal, és IT helpdesk szerepkörben jelennek meg, ami a szervezeti működésben megszokott interakciónak tűnik. A folyamat kritikus pontja nem maga az üzenetváltás, hanem az, amikor a felhasználót ráveszik egy legitim remote assistance művelet jóváhagyására, amely tényleges interaktív hozzáférést biztosít a támadó számára.

A kompromittáció tehát felhasználói döntésen keresztül történik, nem technikai exploit révén. Miután a támadó hozzáférést kap, a művelet teljes egészében legitim eszközök és adminisztratív protokollok használatával folytatódik. A Microsoft megfigyelése szerint a támadók natív Windows és felhőmenedzsment mechanizmusokat használnak laterális mozgásra, így képesek magasabb értékű célpontok, például domain kontrollerek felé pivotálni.

A kihasználás után a hangsúly az adatgyűjtésen és exfiltráción van. A támadók kereskedelmi vagy nyílt forrású eszközökkel gyűjtik össze és mozgatják ki az üzletileg releváns adatokat külső felhőszolgáltatásokba. A teljes folyamat során a tevékenység normál IT adminisztrációs viselkedésnek tűnik, mivel minden lépés legitim infrastruktúrán és protokollokon keresztül zajlik.

A modell lényegi eleme, hogy a támadási felület nem az endpoint vagy a hálózat, hanem a felhasználó és a collaboration platform közötti bizalmi kapcsolat. A Teams beépített védelmi mechanizmusai önmagukban nem elegendők, mert a támadás sikeréhez elegendő, ha a felhasználó egy legitimnek tűnő folyamat részeként jóváhagy egy műveletet.