Célzott Signal kihasználás

A német Szövetségi Alkotmányvédelmi Hivatal (Bundesamt für Verfassungsschutz – BfV) és a Szövetségi Információbiztonsági Hivatal (Bundesamt für Sicherheit in der Informationstechnik – BSI) frissített figyelmeztetést adott ki egy folyamatos, célzott phishing kampányról, amely a Signal üzenetküldő platformon keresztül zajlik.

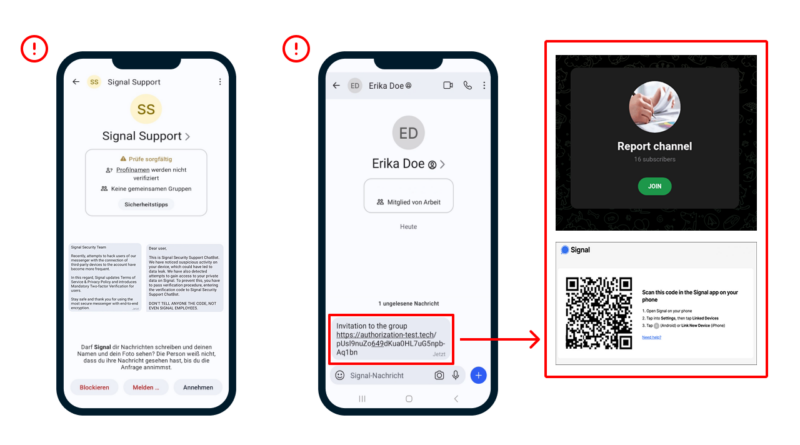

A kampány nem sérülékenységet vagy malware-t használ, hanem teljes egészében pszichológiai megtévesztésre és a platform legitim funkcióinak visszaélésére épül. A támadók közvetlenül veszik fel a kapcsolatot a célpontokkal, jellemzően politikai, katonai, diplomáciai és médiában dolgozó személyekkel, és Signal Support vagy hasonló hivatalos entitás nevében lépnek fel.

A támadás két fő mechanizmus köré épül. Az egyik esetben a felhasználót ráveszik, hogy adja meg a verifikációs SMS-kódot vagy a Signal PIN-t, amellyel a támadó új eszközön regisztrálja a fiókot, és átveszi az irányítást. A másik esetben egy QR-kód beolvastatásával a támadó eszköze kerül összekapcsolásra (linked device), ami lehetővé teszi a kommunikáció megfigyelését anélkül, hogy az áldozat ezt észrevenné.

A hatóságok szerint a sikeres hozzáférés teljes kommunikációs hálózatokat érinthet, mivel a támadók hozzáférnek csoportos beszélgetésekhez, kapcsolati hálókhoz és bejövő üzenetekhez, így további célpontokat is azonosíthatnak vagy megszemélyesítéssel további támadásokat indíthatnak.

A figyelmeztetés külön hangsúlyozza, hogy a kampány mögött valószínűleg állami hátterű szereplők állnak, és a művelet kifejezetten hírszerzési célú. Ugyanakkor a módszer nem platform-specifikus, hasonló támadások más üzenetküldők esetében is végrehajthatók, mivel ugyanazokat a hitelesítési és eszköz-összekapcsolási funkciókat használják.