M3rx ransomware

A derp.ca elemzés szerint az M3rx ransomware klasszikus leak-site + Go-alapú titkosító kombinációval jelenik meg, de több ponton is modern, affiliált ökoszisztémára utaló jegyeket mutat.

A M3rx ransomware saját leak site infrastruktúrája kettős zsarolási modellt jelez, az adatok titkosítása mellett azok kiszivárogtatásával is nyomást gyakorolnak az áldozatokra. A publikált minták alapján a csoport még korai fázisban van, de már strukturált működést mutat, ami tipikus belépési szint a ransomware-as-a-service ökoszisztémába.

Technikai szinten az M3rx titkosító komponense Go nyelven készült, ami egyre gyakoribb választás ransomware esetében. Ennek oka a cross-platform működés és a statikus fordítás, amely megnehezíti a detekciót és a reverse engineeringet. A Go-alapú binárisok nagy méretűek, beágyazott függőségekkel rendelkeznek, így a hagyományos szignatúra-alapú védelem kevésbé hatékony.

A titkosítási logika tipikusan hibrid modellre épül, fájlszintű szimmetrikus kulcsok generálása, majd ezek aszimmetrikus titkosítása. A végrehajtás során a malware célzottan kiválasztott fájltípusokat titkosít, és a folyamatot párhuzamosítja a teljesítmény maximalizálása érdekében.

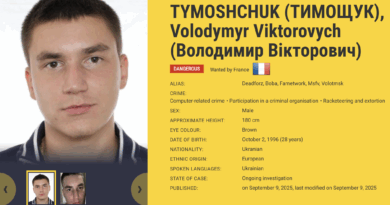

Az M3rx nem önálló fejlesztés, hanem egy olyan operátorhoz köthető, aki már létező TTP-ket és infrastruktúrákat használ új branding alatt. Ez összhangban van azzal a trenddel, hogy affiliált szereplők gyorsan váltanak ransomware brandek között, miközben a technikai lánc nagyrészt változatlan marad.