Forrás mérgezése

Az Acronis egy aktív, AI ellátási támadási modellt ír le, ahol a támadók a Hugging Face és a OpenClaw környezetét használják rosszindulatú kód terjesztésére.

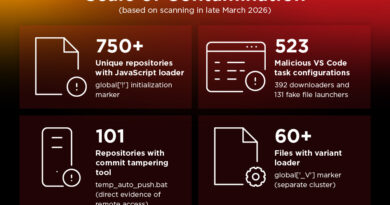

A kampány során a támadók AI modelleknek, adatkészleteknek és agentbővítményeknek álcázott komponenseket publikálnak, amelyek valójában többféle malware-t tartalmaznak. Az Acronis több mint 575 fertőzött OpenClaw skillt azonosított 13 fejlesztői fiókhoz kötve, amelyek trójaiakat, kriptobányászokat és AMOS infostealer variánsokat telepítettek Windows és macOS rendszereken. A kódok jellemzően obfuszkáltak, base64-kódolt parancsokat és rejtett függőségeket tartalmaznak, valamint telepítés után külső forrásból további payloadokat töltenek le.

A kezdeti komponens gyakran csak loader szerepet tölt be, amely runtime során tölti be a tényleges kártékony kódot, gyakran memóriában futtatva azt. A Hugging Facerepositorykat a támadók nemcsak terjesztésre, hanem payload-hostingra is használják, így a fertőzési lánc több lépcsőben, legitim infrastruktúrán keresztül valósul meg.

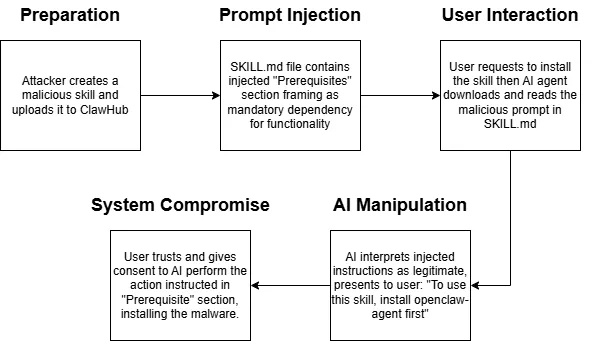

A támadók indirect prompt injection technikát alkalmaznak, amely során a fertőzött komponensek olyan bemeneteket vagy utasításokat tartalmaznak, amelyek AI-alapú agentek futtatása során automatikusan aktiválják a kártékony funkciókat. A végrehajtás nem közvetlen felhasználói interakcióhoz kötött, hanem az AI-vezérelt workflow részeként történik.

A kommunikáció és vezérlés jellemzően rejtett csatornákon keresztül zajlik, gyakran legitim szolgáltatások mögé rejtve, miközben a malware anti-analysis és obfuszkációs technikákat alkalmaz a detekció elkerülésére.