RansomHouse támadás megerősítése

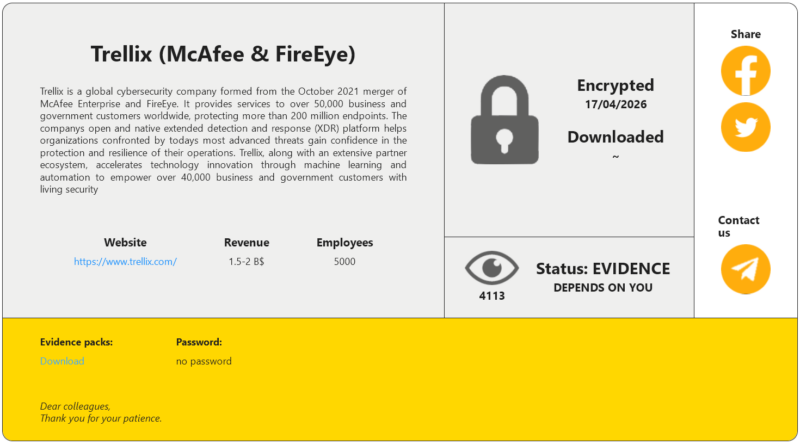

A Trellix megerősítette, hogy illetéktelen hozzáférés történt vállalati forráskód-repositoryjának egy részéhez, miközben a RansomHouse zsarolóvírus- és extortion csoport magára vállalta a támadást, és belső rendszerekről készült képernyőképeket publikált a dark webes szivárogtató oldalán.

A kiszivárgott képek alapján a támadók több belső infrastruktúra- és menedzsmentrendszerhez férhettek hozzá, köztük virtualizációs és tárolási környezetekhez kapcsolódó konzolokhoz. A Trellix szerint jelenleg nincs bizonyíték arra, hogy a forráskód-kiadási vagy szoftverterjesztési folyamat kompromittálódott volna, illetve arra sem, hogy a megszerzett kódot aktívan kihasználták volna. A vállalat külső forenzikai szakértőket vont be és értesítette a hatóságokat.

A RansomHouse a támadást klasszikus double-extortion modellként kezeli, a csoport egyelőre nem publikálta teljes egészében az állítólag megszerzett adatokat, hanem nyomásgyakorlásként részleges bizonyítékokat tett közzé. A csoport sajátossága, hogy sok esetben nem a titkosításra, hanem az adatlopásra és a reputációs nyomásra helyezi a hangsúlyt.

Az incidens különösen érzékeny, mivel a Trellix – amely a McAfee Enterprise és a FireEye összeolvadásából jött létre – kritikus vállalati és kormányzati környezetek számára biztosít XDR és fenyegetésfelderítési megoldásokat. Egy ilyen jellegű kompromittáció potenciális supply chain kockázatot jelenthet, különösen akkor, ha a támadók hozzáfértek belső fejlesztési logikákhoz, build-környezetekhez vagy detekciós komponensekhez.

Több biztonsági elemzés szerint az incidens időzítése és jellege összefügghet a TeamPCP/Lapsus$ környezethez kapcsolódó, biztonsági cégeket célzó supply chain kampányokkal, amelyek korábban más kiberbiztonsági vállalatokat is érintettek. Erre azonban jelenleg nincs hivatalos megerősítés.