Színesek a nagyvilágból

Annyi minden esemény történt az elmúlt napokban, hogy az IT biztonsági szakértők csak kapkodják a fejüket. Nem is tudunk most kiemelni egy hírt, amit mind fölé helyezve magyarul összefoglalnánk, cserébe inkább hoztunk egy csokorral:

EU SolarWinds

Egy régebbi hír, de valahogy elsiklottunk felette, hogy nyilvánossá vált, hogy a SolarWinds incidensben hat EU ügynökség is érintett volt. Egy képviselői kérdésre adott válaszában a CERT-EU-t idézve Johannes Hahn elárulta, hogy 14 ügynökség használt ilyen terméket, melyekből hat ügynökségnél sikeresen kihasználták a beépített hátsóajtót. A CERT-EU nem tért ki arra, hogy pontosan mely ügynökségek érintettek, sem arra, hogy a második fokozatot elérte-e a támadás, de megemlítették, hogy a támadás jelentős hatással volt az intézményekre, és személyes adatok is kiszivárogtak. (forrás)

A Kaspersky CIA malware-t talált

A biztonsági cég állítása szerint egy februári csomagban találtak rá arra a káros kódra, mely ugyan nem mutat hasonlóságot egy korábban ismert féreggel sem, de egy későbbi elemzés szerint a felfedezett vírus olyan programozási technikákat, stílust és technikákat tartalmaz, melyeket korábban a Lambert családhoz tartozó kódok. A Lambert család a Kaspersky belső kódneve a CIA-ra vonatkozóan. Az összehasonlítást a Vault7 szivárgásban érintett eszközökben talált kódrészletekkel kapcsolatban hajtották végre, mely eszközöket a Symantec kötötte először a CIA-hez. A Kaspersky elemezése szerint a most felfedezett kódot valamikor 2014-ben vagy 2015-ben élesítették, és az eddigi elemzések alapján egy hátsó ajtóval kombinált trójai, amit egy speciális hálózati csomag éleszt fel. (forrás)

Újabb rejtőzködő Linux hátsóajtó

Az Qihoo 360 Network Security Research Lab biztonsági kutatói egy olyan Linux vírusvariánst fedeztek fel, mely évek óta csendesen rejtőzködik a rendszerekben, és lehetővé teszi alkotói számára hogy adatokat lopjanak el a megfertőzött eszközökről. Az első, ilyen vírust tartalmazó minta még 2018-ban került feltöltésre a VirusTotal nevű oldalra, és ott egyetlen motor sem találta gyanúsnak – ami azóta is így van. A vírus összetettségét és visszafejtés elleni védelmét jellemzi, hogy annak pontos viselkedését és célját még nem sikerült azonosítani, de az biztos, hogy a környezettől, és az aktív felhasználó jogosultságától függően képes viselkedését szabályozni, illetve egy tucatnyi plugint futtatni. (forrás)

Fidzsi-szigetek kormányzati szolgáltatások elleni kibertámadás

A Fiji Times beszámolója szerint április 12-én kibertámadás érte a Fidzsi-szigetek kormányzatának informatikai infrastruktúráját, leállt többek közt a GovNet is. A kormányzati tisztviselők szerint a teljes működőképesség visszaállításához napokra van szükség. Az előzetes vizsgálatok eredményei alapján a fertőzés forrása egy olyan szerver volt, mely az ITC Osztálytól elkülönülten üzemelt. Az ország kormányzati oldalán a főügyész és egyben kommunikációs miniszter első közleményén túl nem található újabb információ az esettel kapcsolatban. (forrás)

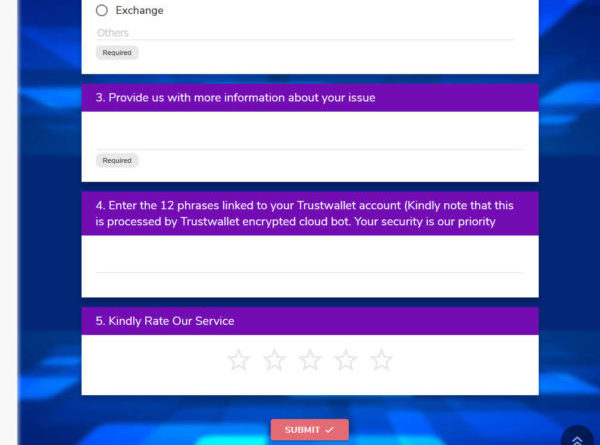

Bitcoin tárca kiürítés

Az emberi hiszékenységet is bizalmat kihasználó csalók lopják el a nem biztonságtudatos felhasználók kriptovalutáját. Az ügyfélszolgálat típusú csalások nem újdonságok a tipikus emberi viselkedést kihasználó csalók eszköztárában, de legújabb módszerükkel akár jelentős jövedelemre is szert tehetnek. A csalók első sorban a kriptovaluták körüli felhajtást, és ezzel a tapasztalatlanabb, kevésbé magabiztos és biztonságtudatos felhasználók megjelentését, másrészt pedig az egyszerű emberi butaságot és hiszékenységet használják ki. A TrustWalletApp egy olyan virtuális Bitcoin tárca, mely lehetővé teszi a vagyonhoz történő hozzáférést akkor is, ha valaki elfelejtette a jelszavát: ehhez csupán egy 12 szavas visszaállító mondatra van szükség. A csalók egy megtévesztő Twitter üzenet és egy nem túlzottan kifinomult online kérdőív segítségével próbálják megszerezni a gyanútlan áldozatok 12 szavas kulcsmondatát, melyet felhasználva hozzáférnek a tárcában tárolt kriptovalutához, melyet aztán sajátjukként használnak fel. (forrás)