STEEP#MAVERICK: Katonai beszállítók célpontban

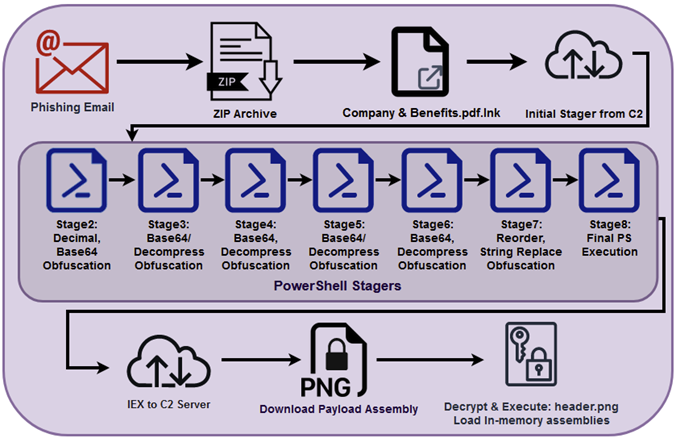

A Securonix fenyegetettség elemző csapata nemrég azonosított egy kifinomult támadási kampányt, amely több katonai, fegyveripari vállalatot céloz meg, köztük az F-35 Lightning II vadászrepülőgép stratégiai beszállítóját. A Securonix szerint a kampányt az teszi figyelemre méltóvá, hogy a támadók nagy figyelmet fordítottak a műveleti biztonságra (OpSec), és arra, hogy a rosszindulatú szoftvereket nehéz legyen felismerni, eltávolítani, és kihívást jelentsen az elemzésük. A támadásokban használt PowerShell-alapú malware stager érdekes taktikákat, technikákat, eljárásokat (TTP) alkalmaz, mint például: perzisztencia, counter-forensics, rétegelt kód obfuszkáció. A STEEP#MAVERICK kampány a jelek szerint 2022. nyár végén indult két magasan jegyzett európai védelmi vállalkozó elleni támadással. Mint sok más kampány esetén, a támadási lánc is itt is egy spear phishing e-maillel kezdődött, amely egy PDF dokumentumhoz vezető parancsfájlt (.lnk) tartalmazott. A Securonix leírása szerint az adathalász e-mail hasonlóságot mutat az észak-koreai APT37 (más néven Konni) csoporthoz köthető év eleji kampányban alkalmazott e-maillel.