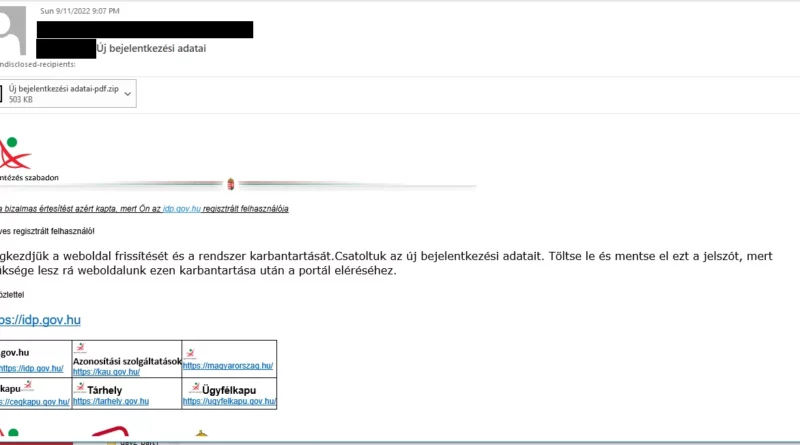

Ügyfélkapus adathalász e-mail

A FortiGuard Labs nemrégiben felfedezett egy e-mailt, amely a magyar kormány ügyfélkapujának álcázza magát. Az e-mail arról tájékoztatja a felhasználót, hogy a kormányzati portálhoz tartozó új hitelesítési adatait küldték meg. A melléklet azonban egy tömörített végrehajtható fájl, amely végrehajtáskor kibontja a Warzone RAT-ot és futtatja az exe-t. Néhány nappal első felfedezésünk után a Nemzeti Kiberbiztonsági Intézet figyelmeztetést adott ki a támadásról. A nyelvezete azt sugallja, hogy magyar anyanyelvű személy írta, azonban az e-mail nem a hivatalos kommunikáció megszokott nyelvén íródott. A melléklet egy zip-fájl, amely PDF-nek álcázott végrehajtható fájlt tartalmaz. A fájl egy ikont tartalmaz, amely az Adobe PDF Reader ikonját utánozza. A fájlnév pdf – re végződik, de benne van az .exe kiterjesztés is. Egy alapértelmezett Windows-telepítésen azonban, ahol a fájlkiterjesztések rejtve vannak, valódi PDF-fájlnak tűnhet. A felhasználónak az egyetlen figyelmeztő jel az lehet, hogy a File Explorer a fájltípust “Alkalmazás” ként jeleníti meg, ami azt jelenti, hogy az egy végrehajtható fájl, és nem egy dokumentum. A Metall.dll által a memóriába betöltött végső hasznos adat a Warzone Remote Access Trojan (RAT) egyik verziója. Ez egy jól ismert rosszindulatú program, amely Malware-as-a-Service (MaaS) néven működik. A támadó egy jól megírt hamis kormányzati e-mailt használt csábításként a csatolt kártevő végrehajtására. A csali jól átgondolt, mert Magyarországon mindenki számára releváns, aki használja az online ügyintézési portált. Ez és az e-mailben használt nyelvezet pontossága arra utalhat, hogy helyi szereplők érintettek. A beágyazott .NET binárisok egyre bonyolultabb elhomályosítással támogatják, hogy a támadók egyre inkább a modern obfuszkációs technikákra hagyatkoznak. Ez azt eredményezi, hogy a visszafejtőknek több időt kell fordítaniuk a rosszindulatú programok deobfuszkálására és elemzésére.