GuptiMiner

Az Avast ismertet egy malware kampányt, amely egy eScan vírusirtó frissítési mechanizmust térített el backdoor és coinminerek terjesztésére. Az Avsat bejelentette a sebezhetőséget az eScan vírusirtó és az India CERT számára is. 2023-07-31-én az eScan megerősítette, hogy a problémát kijavították és sikeresen megoldották. A kampányt egy olyan fenyegető szereplő szervezte, aki valószínűleg kapcsolatban állt a Kimsukyval. Két különböző típusú backdoort fedeztek fel, amelyek nagyvállalati hálózatokat céloztak meg. A GuptiMiner által terjesztett végső hasznos teher szintén XMRig volt.

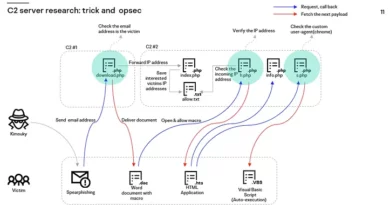

A GuptiMiner egy rendkívül kifinomult fenyegetés, amely egy érdekes fertőzési láncot használ néhány technikával együtt, amelyek közé tartozik a támadó DNS-kiszolgálóihoz intézett DNS-kérések végrehajtása, a mellékbetöltés végrehajtása, a hasznos terhek ártatlannak tűnő képekből való kivonása, a hasznos terhek aláírása egy egyéni, megbízható gyökérhorgony-hitelesítő hatósággal, többek között.

A GuptiMiner fő célja a hátsó ajtók terjesztése a nagyvállalati hálózatokon belül. Ezeknek a backdooroknak két különböző változatával találkoztunk: Az első a PuTTY Link továbbfejlesztett változata, amely a helyi hálózat SMB-ellenőrzését biztosítja, és lehetővé teszi a hálózaton keresztüli oldalirányú mozgást a hálózaton lévő, potenciálisan sebezhető Windows 7 és Windows Server 2008 rendszerekre. A második backdoor több moduláris, amely a támadó által adott parancsokat fogad el további modulok telepítésére, valamint a helyi rendszeren tárolt privát kulcsok és kriptotárcák keresésére összpontosít.

Érdekes módon a GuptiMiner az XMRig-et is terjeszti a fertőzött eszközökön, ami egy kicsit váratlan egy ilyen átgondolt műveletnél.

Az Avast részletesen ismereti a kampány működését és megosztotta az azonosításhoz szükséges mutatókat.