Silver keretrendszer fenyegetésvadászoknak

A Hunt & Hackett a Sliver-keretrendszer észlelésének módszereit mutatja be a blogján, és megvizsgálják, hogyan lehet olyan fenyegetés szereplőit keresni – mint például az APT29, más néven Cozy Bear –, akik a Sliver keretrendszert felhasználták céljaik elérése érdekében.

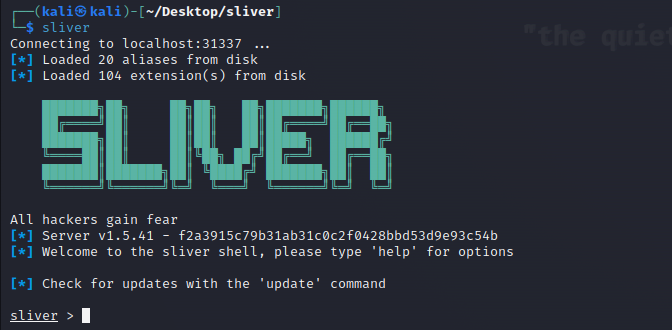

A Sliver egy parancs- és vezérlési (C2) keretrendszer, amely képes a távoli rendszerek rejtett kezelésére és vezérlésére, megbízható kommunikációs csatornákat használva célrendszerekkel. Ez lehetővé teszi az információgyűjtést és a különféle hasznosítás utáni tevékenységek végrehajtását. A múltban a keretrendszert az APT29 és számos ransomware csoport fegyverezte.

A Sliver keretrendszert 2019-ben adta ki Bishop Fox nyílt forráskódú, platformok közötti ellenfél emulációs keretrendszerként. A keretrendszer Golang nyelven íródott, amely támogatja a keresztfordítást Windows, Unix és MacOS rendszeren. A keretrendszert a Cobalt Strike nyílt forráskódú alternatívájaként tervezték, amely egy ellenfél szimulációs eszköze, amelyet számos fejlett állandó fenyegetés (APT) és ransomware csoport használ. A Cobalt Strike védelme a keret népszerűségének köszönhetően javult az évek során – így a Sliver egy alternatíva a fenyegetés szereplői számára, akik a védők által kevésbé ismert eszköztárat keresnek.