A kiberszereplők az ajándékkártya-kibocsátókat sem kímélik

A kiberbűnözők gyakran specializálódnak bizonyos területekre, és finomítják technikáikat a csalások bizonyos típusaihoz, például a fizetési kártyák adatainak ellopásához, adó-visszatérítési csalások végrehajtásához, újraküldési rendszerek működtetéséhez és így tovább. 2021 óta az ATLAS LION aka THIRSTY CAMELS, STORM-0539 nevű csoportok hatékony módszereket dolgoztak ki az ajándékkártyákat kibocsátó rendszerek célba vételére. Ez a csoport ajándékkártya-lopási kampányokat indított számos felső kategóriás márka ellen, köztük nagy online kereskedők, biztosítótársaságok, távközlési szolgáltatók és mások ellen.

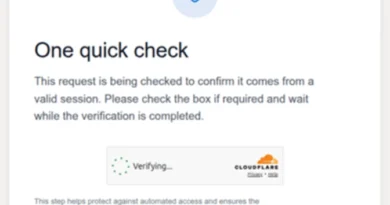

A vállalati rendszerekhez való hozzáférés megszerzéséhez az ATLAS LION az e-mailen és SMS-en keresztül történő adathalászatot (smishing) használja, hogy a megcélzott szervezetek alkalmazottait rávegye a hozzáférési hitelesítő adatok kiadására. Számos hatékony adathalász taktikát alkalmaz. A kampányok jellemzően AITM (adversary-in-the-middle) adathalász oldalakat használnak, amelyek lehetővé teszik az ATLAS LION számára a hitelesítő adatok és a munkamenet-tokenek ellopását. Az AITM adathalász oldalak felépítése egy elülső adathalász oldalból áll, amelyet a potenciális áldozatoknak küldenek. Ezután, amikor valaki megadja a hitelesítő adatokat, ezeket a hitelesítő adatokat a legitim szolgáltatáshoz közvetítik. Amikor a valós szolgáltatás elfogadja a hitelesítő adatokat, és visszaküld egy munkamenet-sütit, azt a proxy begyűjti, és továbbítja a támadóknak. Ez a hatékony támadás nemcsak a hitelesítő adatok megszerzését teszi lehetővé, hanem a munkamenet-süti birtokában a többfaktoros hitelesítés (MFA) is megkerülhetővé válik.