MMS – a teljesítményautomatizálási szabvány biztonságának vizsgálata

A 20. század végére az energiafogyasztási igények növekedésével egyre nagyobb szükségessé váltak a szabályozott, biztonságos és adaptív energiarendszerek. Az analóg infrastruktúrát digitális architektúrák váltották fel, és az alállomások közötti szabványosított kommunikációra volt szükség a rendszerek közötti robusztus átjárhatóság érdekében. Az IEC (Nemzetközi Elektrotechnikai Bizottság) szabványt dolgozott ki ennek a követelménynek a támogatására: Az IEC 61850 szabványt, és ez lett az alállomások kommunikációjának de facto módja.

Tekintettel az alállomások és más energiatermelő létesítmények elleni támadások számának növekedésére, a Claroty Team82 úgy döntött, hogy megvizsgálja a Manufacturing Messaging Specification (MMS) biztonságát; ez az IEC 61850 szabvány által meghatározott három protokoll közül az egyik (és legnépszerűbb).

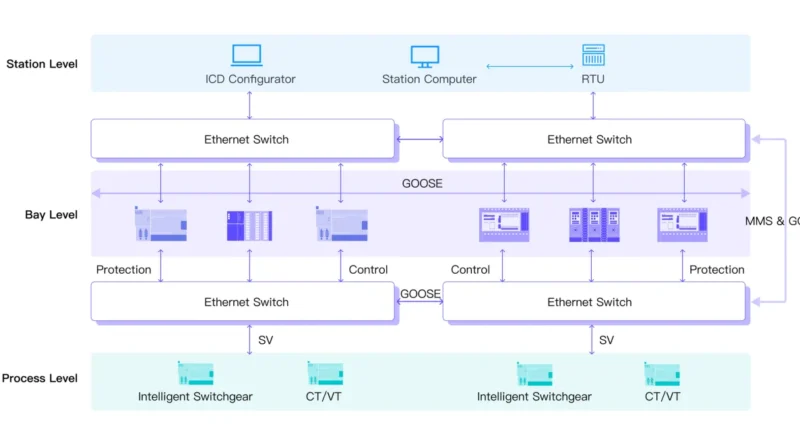

Az IEC 61850 végső soron az intelligens elektronikus eszközök (IED) közötti kommunikációt határozza meg. Az IED-k mikroprocesszor-alapú vezérlők, amelyek alacsonyabb szintű eszközökkel, például érzékelőkkel, valamint magas szintű SCADA-rendszerekkel kommunikálnak. Az IEC 61850-en belüli kommunikációs szolgáltatások a következő protokollokhoz kapcsolódnak:

- Manufacturing Message Specification (MMS): Az IED-k és a SCADA-eszközök között a vezérlési információk cseréjére, valamint az értékek IED-kbe történő be- és kiolvasására és kiírására szolgál.

- GOOSE (Generic Object Oriented System Event): Az IED-k között az IED által vezérelt konkrét alállomásokra vonatkozó információk cseréjére szolgál.

- SV (Sampled Values): Késleltetésre érzékeny környezetben az IED-k és a mérőegységek közötti mérések cseréjére szolgál.

A Team82 nyílt forráskódú és kereskedelmi MMS implementációkat vizsgált az energiaszektorban, valamint azt, hogy hogyan használják őket a vezérlőközpontok és a modern, digitális alállomások eszközei közötti kommunikációra. Két MMS protokoll implementációban felfedezett öt sérülékenység részleteit is közzétették; az MZ Automation libIEC61850 könyvtárában és a Triangle Microworks TMW IEC 61850 könyvtárában. E hibák sikeres kihasználása lehetővé teheti egy kiberszereplő számára, olyan tevékenységre, amely egy ipari eszköz összeomlását eredmémnyezheti, vagy bizonyos esetekben távoli kódfuttatást.

A kutatók nyilvánosan elérhetővé tették az MMS Stack Detector nevű eszközt is, amelyet a sebezhetőségi kutatásuk során használtak, és amely segített azonosítani a konkrét implementációkat a megfigyelt MMS hasznos terhek alapján. Az eszköz elérhető a Team82 GitHub oldalán.