Obfuszkációs technikák

A malwarek készítői egyre kifinomultabb elrejtési (obfuszkációs) technikákat alkalmaznak, hogy elkerüljék a biztonsági rendszerek észlelését és megnehezítsék az elemzésüket. A Palo Alto Networks kutatása részletesen bemutatja ezeket a technikákat, különös tekintettel a .NET alapú kártevőkre, mint például az Agent Tesla, az XWorm és a FormBook/XLoader.

A kártevők az Advanced Encryption Standard (AES) algoritmust használják a payload-ok titkosítására, biztosítva, hogy azok csak a megfelelő kulccsal legyenek visszafejthetők. Ez a módszer jelentősen megnehezíti a kártevők statikus elemzését.

A kódvirtualizációs technika a kódot speciális utasításokká alakítja, amelyeket csak egy egyedi értelmező képes végrehajtani. Az elemzőknek először meg kell érteniük az értelmező működését, hogy visszafejthessék a programot, ami jelentősen növeli az elemzés bonyolultságát.

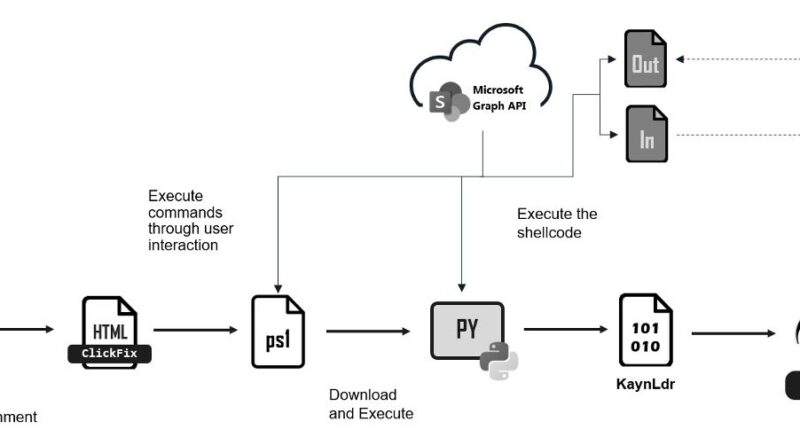

A többlépcsős (multi-stage) payloads alkalmazása során a kártevők több rétegű hasznos terheket alkalmaznak, ahol minden réteg egy újabb kódot tölt be és hajt végre. Ez a megközelítés segít elkerülni a biztonsági rendszerek észlelését, mivel a teljes kártevő csak a végső szakaszban válik aktívvá.

Dinamikus kódbetöltés során a futásidőben töltenek be és hajtanak végre kódot, gyakran a .NET reflection technikát használva. Ez lehetővé teszi számukra, hogy elkerüljék a statikus elemzést és csak a futásidőben váljanak észlelhetővé. A kártevők a Portable Executable (PE) fájlok overlay részében tárolják a hasznos terheket, elrejtve azokat a hagyományos elemző eszközök elől.

Az Agent Tesla .NET alapú távoli hozzáférésű trójai (RAT) ismert arról, hogy érzékeny információkat lop el, például jelszavakat és billentyűleütéseket rögzít. Az Agent Tesla gyakran alkalmazza az AES titkosítást és a dinamikus kódbetöltést, hogy elrejtse rosszindulatú tevékenységét.

Az XWorm malware szintén alkalmazza az AES titkosítást és a többlépcsős hasznos terheket, hogy elkerülje az észlelést és megnehezítse az elemzést.

A FormBook/XLoader kártevők hasonló technikákat alkalmaznak, mint az AES titkosítás és a kódvirtualizáció, hogy elrejtsék rosszindulatú tevékenységüket és megnehezítsék az elemzést.

A kártevők elrejtési technikáinak folyamatos fejlődése kihívást jelent a biztonsági szakemberek számára. Az olyan fejlett módszerek, mint az AES titkosítás, a kódvirtualizáció és a dinamikus kódbetöltés, megnehezítik a kártevők észlelését és elemzését.