Earth Kurma kiberkémkedési kampány

A Trend Micro jelentése szerint az Earth Kurma néven azonosított fejlett állandó fenyegetést (APT) jelentő csoport kifinomult kiberkémkedési kampányt folytat Délkelet-Ázsiában, különösen a Fülöp-szigeteken, Vietnámban, Thaiföldön és Malajziában. A támadások célpontjai elsősorban kormányzati és távközlési szervezetek, amelyek érzékeny adatokhoz való hozzáférés révén jelentős üzleti kockázatnak vannak kitéve.

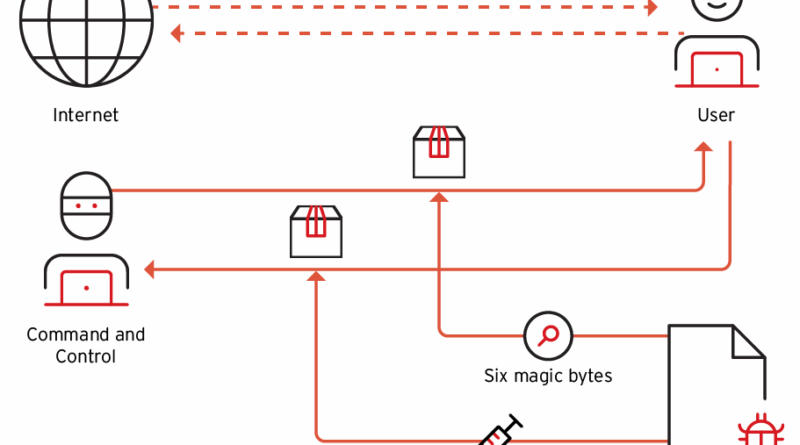

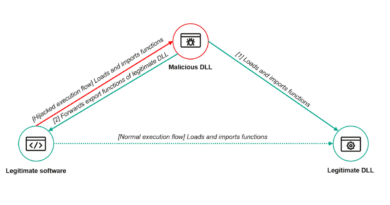

Az Earth Kurma csoport egyedi fejlesztésű kártevőket alkalmaz, mint például a TESDAT és a SIMPOBOXSPY, valamint rootkiteket, mint a KRNRAT és a MORIYA, hogy tartós jelenlétet biztosítsanak az áldozatok rendszereiben és elkerüljék a felfedezést. Az adatszivárogtatáshoz megbízható felhőszolgáltatásokat, például a Dropboxot és a OneDrive-ot használják, ami megnehezíti a rosszindulatú tevékenységek észlelését.

A csoport tevékenysége 2020 novemberéig nyúlik vissza, és azóta folyamatosan fejleszti eszköztárát. A támadások során különféle eszközöket használnak az oldalsó mozgáshoz és a jogosultságok kiterjesztéséhez, például NBTSCAN, LADON, FRPC, WMIHACKER és ICMPinger. A hitelesítő adatok megszerzéséhez billentyűnaplózót (KMLOG) alkalmaznak.

Bár az Earth Kurma eszköztárában átfedések mutatkoznak más ismert APT csoportokkal, mint például a ToddyCat és az Operation TunnelSnake, a támadási mintázatok eltérései miatt a Trend Micro önálló fenyegetésként azonosította őket.