InvisibleFerret kampány

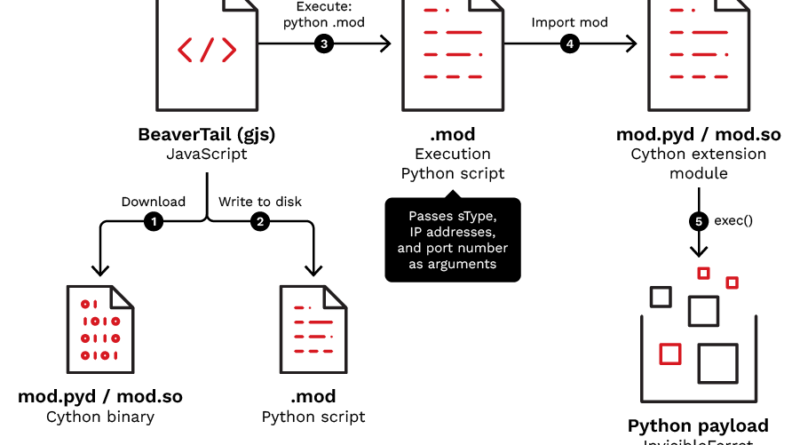

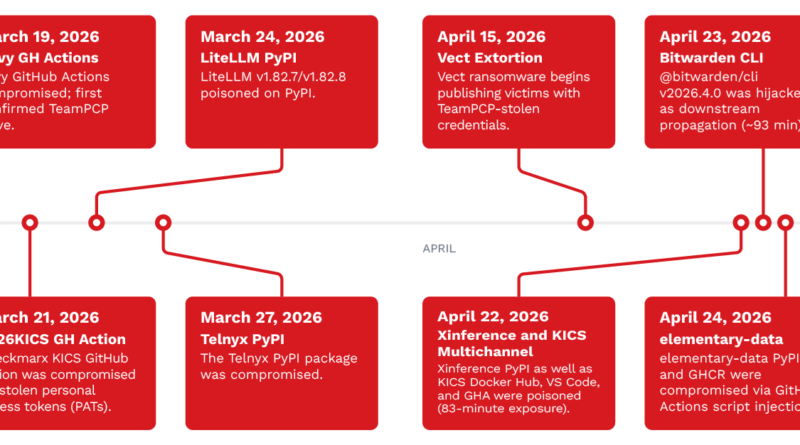

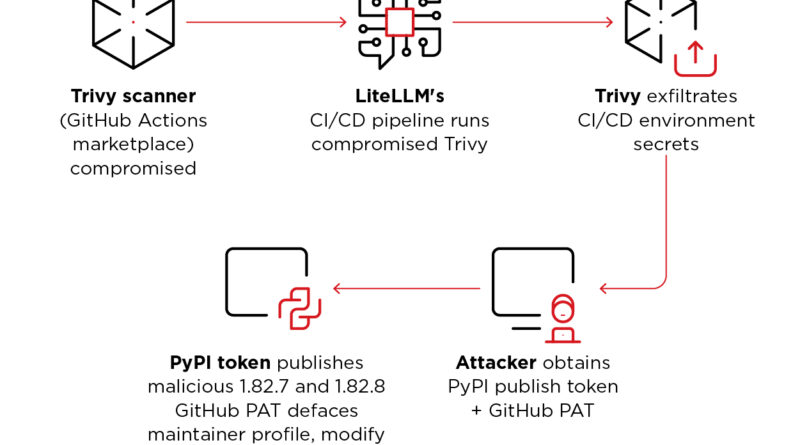

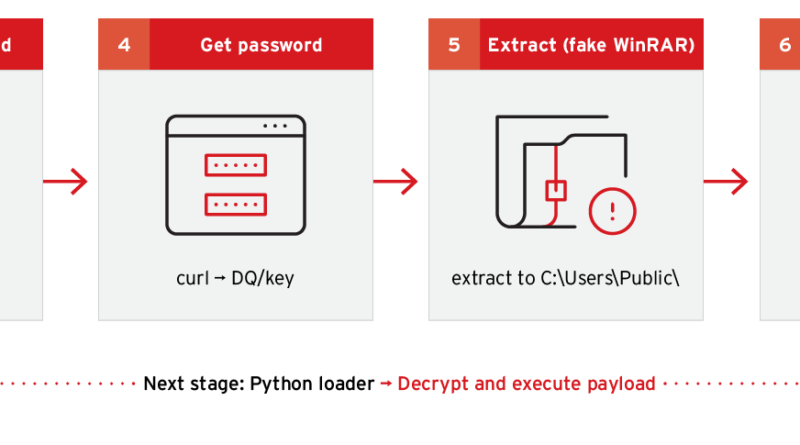

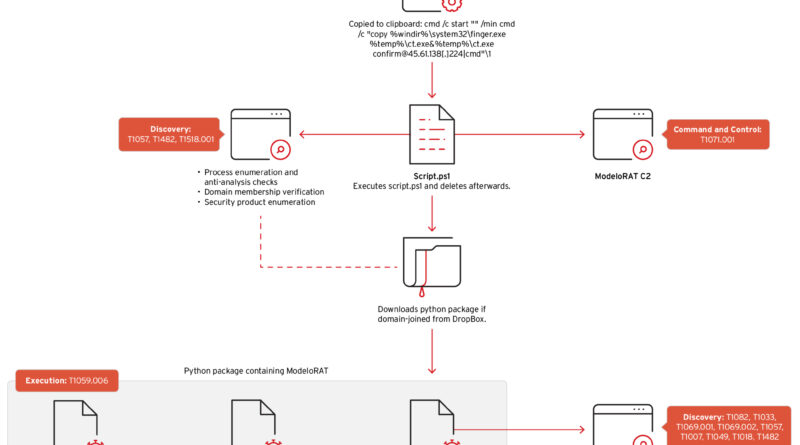

A Trend Micro elemzése szerint az észak-koreai kötődésű Void Dokkaebi – Famous Chollima – jelentősen továbbfejlesztette InvisibleFerret malware-kampányát, amely mára klasszikus pszichológai megtévesztési műveletből önterjedő ellátási

Read More