ClickFix támadás

A BleepingComputer jelentése szerint az iClicker, egy népszerű oktatási platform weboldalát kompromittálták egy ClickFix támadással, amely hamis CAPTCHA-t használt arra, hogy diákokat és oktatókat megtévesszen, és rosszindulatú szoftvert telepítsen az eszközeikre.

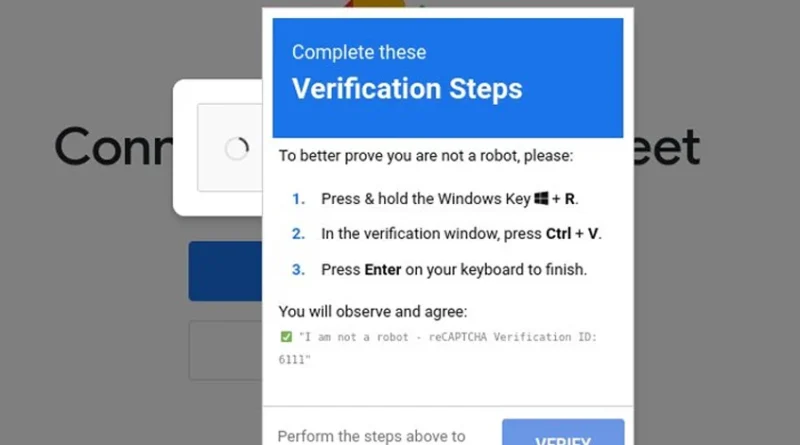

A támadás során az iClicker weboldalán megjelenő hamis CAPTCHA arra utasította a felhasználókat, hogy kattintsanak az I’m not a robot gombra. Ezután egy PowerShell parancs került a vágólapra, és a felhasználókat arra kérték, hogy nyissák meg a Windows Futtatás párbeszédablakot (Win + R), illesszék be a parancsot (Ctrl + V), majd nyomják meg az Entert a hitelesítés befejezéséhez. Valójában ez a parancs egy távoli szerverhez csatlakozott, és további PowerShell szkripteket töltött le, amelyek különböző rosszindulatú programokat telepítettek az áldozatok eszközeire.

A támadás célja valószínűleg az volt, hogy bizalmas információkat, például bejelentkezési adatokat, jelszavakat, hitelkártya-információkat és kriptovaluta pénztárcákhoz tartozó kulcsokat szerezzen meg. Az ilyen típusú adatok gyakran kerülnek eladásra kiberbűnözői fórumokon, vagy további támadásokhoz, például zsarolóvírusok terjesztéséhez használják fel őket. Az iClicker május 6-án közzétett egy biztonsági közleményt, amelyben elismerte az incidenst, és hangsúlyozta, hogy az iClicker alkalmazásai és szolgáltatásai nem érintettek. Azonban a közlemény HTML-kódjába egy noindex meta tag került, amely megakadályozza, hogy a keresőmotorok indexeljék az oldalt, így nehezebbé téve a felhasználók számára az információ megtalálását. Az iClicker arra kéri azokat a felhasználókat, akik 2025. április 12. és 16. között meglátogatták a weboldalt, és követték a hamis CAPTCHA utasításait, hogy futtassanak biztonsági szoftvert az eszközeiken, és változtassák meg jelszavaikat, különösen azokat, amelyeket a számítógépükön tárolnak.