BladedFeline

Az ESET kutatói elemezték a BladedFeline, egy Iránnal együttműködő APT csoport által folytatott kiberkémkedési kampányt, amely valószínűleg kapcsolatban áll az OilRiggel. A 2017 óta működő BladedFeline diplomáciai és kormányzati célpontokat – elsősorban iraki és kurdisztáni szereplőket, valamint üzbég telekommunikációs szolgáltatókat – céloz 2024-ben is, kihasználva a Shahmaran hátteret és új eszközöket.

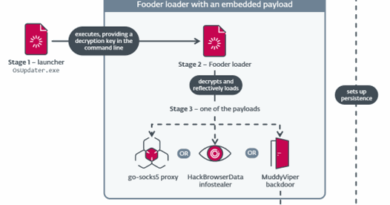

A legutóbbi kampányban használt eszközök sora azt mutatja, hogy a Shahmaran bevetése óta a BladedFeline tovább fejlesztette arzenálját, így a Laret és Pinar reverse tunnel-t, a Whisper nevű e-mail alapú backdoor-t, a PrimeCache IIS-modult, valamint számos kiegészítő implantátum. A PrimeCache különösen figyelemre méltó, IIS-be ágyazódva gerjeszt parancsokat HTTP-cookie-k használatával, RSA/AES titkosított csatornán, ami nagyfokú rejtőzködést tesz lehetővé. A Whisper különlegessége, hogy kompromittált Exchange-fiókokat használ backdoor-ként, e-mail mellékletek segítségével kommunikál a C2 szerverrel. Más eszközök – mint a Flog webshell és a hálózati alagutakat biztosító Sheep Tunneler – tovább mélyítik a behatolás fenntartását és mozgási képességét az áldozati hálózatokon belül.

Az eszközök technikai szerkezete és az OilRig eszköztárra való hasonlóság nyomán az ESET közepes biztonsággal a BladedFeline-t az OilRig egy alcsoportjaként azonosítja. A támadássorozat kitartó jellegét mutatja, hogy a csoport éveken át megőrizte hozzáférését a kurdisztáni rendszerekhez, miközben újabb célpontokat fertőzött.