ZipLine adathalász kampány

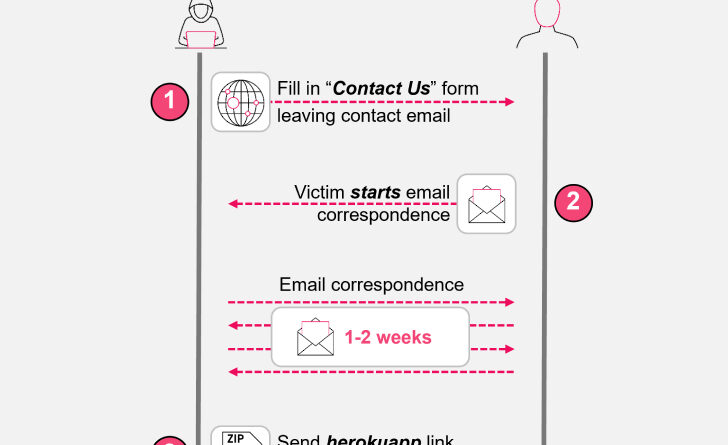

A Check Point Research által bemutatott ZipLine adathalász kampány a gyártóipari beszerzési láncban tevékenykedő amerikai vállalatokat vette célba. A ZipLine egy phishing módszer, amely a hagyományos sémákat kiforgatva úgy működik, hogy a támadók nem közvetlenül, e-mailen keresztül fordulnak az áldozathoz, hanem a vállalat publikusan elérhető kapcsolati űrlapján keresztül. A cég így gyakran válaszol emailben – ez a látszólag ártalmatlan interakció az első lépés a bizalom kiépítésében.

A támadó hetekig tartó levelezés után egy ZIP fájlt küld, amely átvezeti a célszemélyt egy üzleti együttműködés illúziójába. A mellékletben valódi rosszindulatú komponensek vannak, egy futtatható .lnk hivatkozás, amely PowerShell-alapú betölthető kártevőt rejt, és a memóriában futtatja a MixShell backdoor, amely DNS-alapú paranccsal és HTTP fallback mechanizmussal kommunikál a C2 szerverrel. A MixShellről ismert, hogy képes fájlműveletek végrehajtására, hozzáférésre parancssori felülethez és proxy-alapú interaktív műveletek lebonyolítására. A támadás során a ZIP fájl valós dokumentumokat is tartalmaz, hogy elaltassa a gyanút — de szükség esetén dinamikusan változtatják a tartalmat és szkriptet, például a fogadó IP-je vagy user-agentje alapján, így még nehezebben kiszűrhetővé téve a rosszindulatú tartalmat.

A ZipLine kampány célzottan amerikai gyártóipari szervezeteket érint, különösen fémmegmunkálásban, alkatrészgyártásban vagy mérnöki rendszerekben tevékenykedő cégeket, de megjelentek érintettek a fogyasztói elektronika, biotechnológia és gyógyszeripar területein is. A támadások jól vannak pozicionálva – a célpontok között vállalati nagyság szerint is széles a paletta, a nagyvállalatoktól egészen a közepes-kis cégekig, mivel a kisebb célpontok gyakran gyengébb védelmet kínálnak.

A kampány infrastruktúrája jól felépített, a támadók gyakran felvásárolják korábban működő legális amerikai vállalatok által használt domaineket, amelyek így jó hírnévvel rendelkeznek a DNS-ben. Ezekhez sablonszerű weboldalt társítanak, amelyek akár teljesen hamisak, de nagyon professzionálisan néznek ki – és olyan fotót is találtak, amely ártalmatlannak tűnő, de valójában a Fehér Ház személyzetének stock-képe.

A ZipLine kampány hatékonyan megkerüli a hagyományos levelező- és vírusvédelmi technológiákat, mivel az e-mail nem task barát, hanem interaktív, akár hetekig tartó üzleti párbeszédnek tűnik, a payload memory-only módszerrel fut (diskre nem hagy nyomot) és a DNS TXT-alapú C2 kommunikáció és HTTP fallback rejtve marad a nyilvánvaló hálózati szinten.

A védekezéshez a Check Point javasolja, hogy a felhasználók képzése a gyanús üzleti levelezés felismerésére, URL-ek és ZIP mellékletek valós idejű elemzése, valamint a levelezési viselkedés figyelése, kombinálva AI-alapú phishing-megelőzéssel és visszaélések felismerésével.