TAOTH kampány

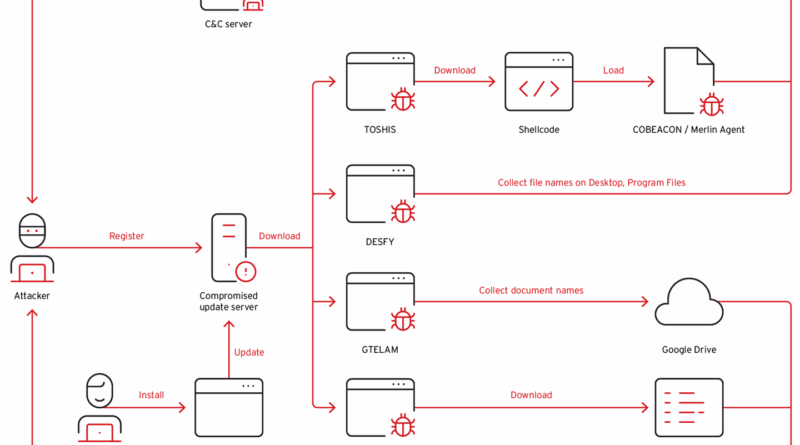

A Trend Micro jelentése szerint a TAOTH kampány során olyan, hagyományosan népszerű, de már nem karbantartott szoftvereket használja ki, amelyeket a biztonsági képességek ellenőrzése nélkül újratelepítettek rosszindulatú tartalommal. A támadók ezzel hatékonyan alkalmaztak egy teljes, multi-fázisú fertőzési láncot, és számos különböző rosszindulatú programcsaládot — mint például TOSHIS, C6DOOR, DESFY vagy GTELAM — juttattak be áttételesen, célzottan olyan személyek eszközeire, akik magas kockázatú támadási felületet jelentenek, aktivisták, újságírók, kutatók, technológiai vállalatok vezetői Kelet-Ázsiában, valamint a kínai diaszpóra közösségeiben.

A kampány első eleme a szoftverfrissítés-ellátási lánc kompromittálása volt, a támadók 2024 októberétől a lejárt Sogou Zhuyin szerver doménjét vették át, és ezzel a legitimizált környezetben kezdtek rosszindulatú kódokat kiosztani frissítésként. Ezután jött a célzott spear-phishing, amely további fertőzési lehetőséget nyitott a precízen kiválasztott áldozatoknál. Mindez akár hetek alatt bekövetkezhetett — az első kattintás után azonban a rendszer gyorsan kompromittálódott.

A támadó infrastruktúrák elemzése azt mutatja, hogy a feltételezett elkövető egyetlen, hosszú távon jelenlévő és megbízható fenyegető szereplő, amely több kampányban is ugyanazokat a C&C-irányítási csatornákat, eszközöket és taktikákat használta. A cél egyértelmű: kémkedési előnyhöz jutni, érzékeny információt kinyerni és fenntartható hozzáférést kialakítani