Gold Salem zsarolvírussal

A Sophos Counter Threat Unit kutatásai fazonosították, hogy a Gold Salem (Warlock) csoport globális hálózatokat kompromittál adatlopással és zsarolóvírus-telepítéssel. A csoportot a Microsoft Storm-2603 néven azonosítja, lehetséges, hogy kínai bázisú, bár a Sophos nem talált egyértelmű bizonyítékot erre. A célpontok közt kisebb kereskedelmi vállalatok, állami szervek és multinacionális cégek egyaránt szerepelnek Észak-, Dél-Amerikában és Európában, országként Kína és Oroszország viszonylag ritkán lett célpont, de szeptemberben egy orosz vállalat neve is felkerült az adatszivárgási oldalukra.

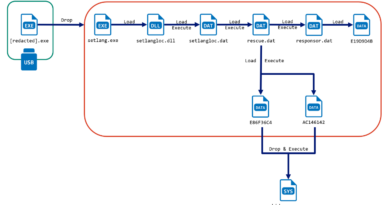

A csoport működésében tipikus ransomware-csoporti mintákat követ, de kimutatható kreativitással, hatékony támadási módszerek, ToolShell, web-shell, jogosultság-emelés, laterális mozgás, valamint olyan eszközök használata, mint PsExec vagy Impacket. A Warlock leak site-ot használ, ahol az áldozatok neveit és adatait publikálja – akinek nem fizet a váltságdíjat, annak akár adatai kis részét árulja is. A közzététel során countdown határidőt szabnak, jellemzően 12-14 napot adnak az áldozatoknak a fizetésig.

A jelentés hangsúlyozza, hogy a hatékony védekezéshez elengedhetetlen az internet felé forduló szolgáltatások rendszeres frissítése és sebezhetőségük monitorozása, az endpoint-védelem erősítése, gyors reagálás, valamint olyan észlelési mechanizmusok használata, amelyek képesek felismerni a web-shell használatát, jogosultságnövelést, laterális hálózati mozgásokat. A Sophos termékei közül több is beazonosítja már a Warlock malware-tevékenység jeleit, így azok telepítése és konfigurálása is fontos lépés.