Orosz fizikai-kiberkémkedés evolúciója

A Trellix Threat Labs tanulmánya azt vizsgálja, hogyan fejlődött Oroszország titkosszolgálati és katonai műveleteiben az a hibrid modell, amely egyaránt ötvözi a fizikai behatolást és a kiberkémkedést. A kutatás szerint az orosz módszer nem új—hagyományos eszközökkel, mint beszivárgás, emberi erőforrás már régóta jelen volt—de mostanra technológiai réteggel egészül ki, a támadók fizikai hozzáférést szereznek és viszik magukkal célzott eszközöket (laptopokat, USB-kulcsokat, hálózati berendezéseket), majd ezeket csendben aktiválják, hogy a célhálózatokhoz digitálisan is kapcsolódjanak.

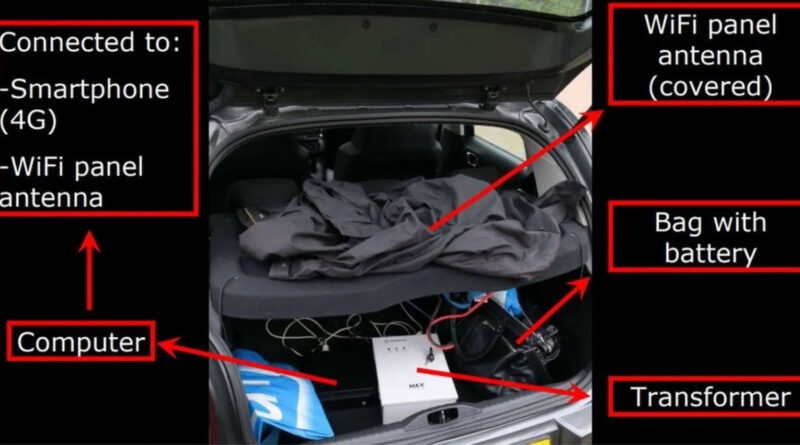

A kutatók dokumentáltak eseteket, amikor orosz beszivárgók egyszerű logisztikai funkciókra bevett útvonalakon (pl. új munkavállalók, karbantartók) hatoltak be szervezetekhez, és ott hardveres eszközöket telepítettek, vagy kihasználták USB-portokat, switch-portokat, fizikai hálózati csatlakozókat arra, hogy elkülönített, de rejtett kapcsolatot építsenek ki kibercsatornán. Miután a hálózati eszközök közvetlen kapcsolódási pontot kínálnak belső erőforrásokhoz, az ilyen fizikai bejáratok lehetőséget adnak backdoor-származtatásra, adatexfiltrációra vagy bővített mozgásra.

A tanulmány hangsúlyozza, hogy az orosz műveletek gyakran rekurzív viselkedést mutatnak, ha először csak al-perifériás eszközöket érnek el, később onnan fizikai vagy digitális lépésekkel továbblépnek. A kutatók bemutatják a hardware bring-your-own-device támadási mintát is, amely során egy célra küldött eszköz (pl. notebook) tartalmazza a kémeszközt, amely később aktiválja a kommunikációs csatornákat, miután a célhálózathoz kapcsolódik. A digitális és fizikai lépés közti átmenet létrejötte különösen nehéz felderíteni, hiszen a fizikailag telepített eszközök gyakran virtuálisan álcázzák magukat, és csak később mutatják meg rosszindulatú oldalukat.

Trellix szerint a védelemnek nem elég a hagyományos kibervédelmi modellekre támaszkodnia, a szervezeteknek szükségük van fizikai biztonsági protokollokra is — például szigorú ellenőrzésre, portzárásra, beléptetésre, berendezések csomagolt állapotának vizsgálatára —, és mindezeket össze kell hangolni az IT/OT védelmi rendszerekkel, a naplózás-szinkronizálással és az anomáliafigyeléssel. A kutatók javaslatai közt szerepel a gyártási hátterű biztonsági vizsgálatok, eszközidentitás-ellenőrzés, és esetenként fizikai redundancia létrehozása.