DarkSpectre 8,8 millió fertőzött böngészővel

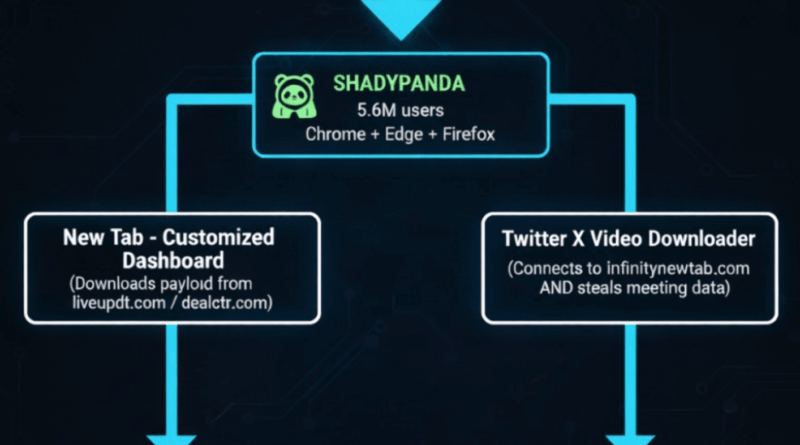

A Koi.ai azonosította a DarkSpectre, kínai háttérrel rendelkező kiberbűnözői csoportot, amely hét év alatt három nagy léptékű, egymással összefüggő malver-kampányt hajtott végre, és így sikerült több mint 8,8 millió Chrome, Edge és Firefox böngészőt fertőznie világszerte. A csoport, amelyet a Koi Security ShadyPanda, GhostPoster és Zoom Stealer kampányok mögött álló aktorként azonosított, kivételesen szofisztikált módszerekkel dolgozik, a kártevő bővítmények kezdetben teljesen legitimnek tűnnek, sőt évekig aktívan használhatók és pozitív értékeléseket gyűjtenek, mielőtt egy későbbi frissítés során rosszindulatúvá válnak. Ez a taktika kihasználja a böngészőpiacok biztonsági gyengeségét, ahol a bővítmények egyszeri ellenőrzés után bármikor frissíthetők, anélkül, hogy az új verziók újra átesnék a szigorú biztonsági szűrőn.

A DarkSpectre főleg vállalati kémkedésre specializálódott, a Zoom Stealer kampány során például 18 bővítményen keresztül gyűjtötték a videokonferencia-adatokat, mint meeting URL-ek, jelszavak, témák, időpontok és résztvevői listák, amelyekkel akár hitelesnek tűnő beavatkozásokra is lehetőség nyílik. A csoport infrastruktúrája Alibaba Cloudon fut, és a kódban kínai nyelvű kommentek, valamint a kínai időzónákhoz igazított tevékenység is utal a kínai eredetre. A legaggasztóbb, hogy a DarkSpectre jelenleg is aktív, kilenc bővítményük már most káros, további 85 pedig alvó ügynökként várja, hogy elég nagy felhasználói bázist gyűjtsön, mielőtt rosszindulatúvá válna.

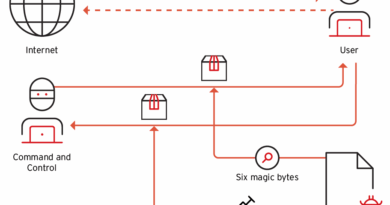

A kampányok során a böngészőadatok teljes körű lehallgatására is sor került, a fertőzött gépekről minden látogatott oldal, keresési lekérdezés és kattintás adatai titkosítva, de olvasható formában kerültek kiszivárogtatásra kínai szerverekre. A Koi Security szerint ez a rendszeres adatszedés lehetővé teszi, hogy a támadók nagy léptékű szociális mérnöki akciókat hajtsanak végre, vagy akár versenytársaknak adják el a meeting-hivatkozásokat és a résztvevői listákat. A cég már jelezte a problémát a böngészőfejlesztőknek, de számos bővítmény még mindig elérhető a hivatalos piacon, így a veszély továbbra is fennáll.