BlueDelta pontosabb támadásai

A Recorded Future Insikt Group kutatása szerint 2025 februárja és szeptembere között a BlueDelta nevű, az orosz katonai hírszerzéshez (GRU) köthető kibercsoport szisztematikusan finomította hitelesítő adatok megszerzésére irányuló támadásait, amelyek célja kormányzati, energia- és kutatási területeken dolgozó szakemberek hozzáférési kulcsainak megszerzése volt. Ez az aktivitás folytatása annak a hosszabb távú kampánynak, amelyet a kutatócsoport korábban már dokumentált, és amelyben a csoport célzottan gyűjt be bejelentkezési adatokat, jelszavakat és többtényezős hitelesítési kódokat.

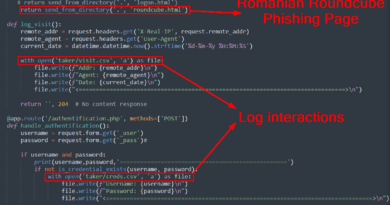

A jelentésben több olyan kampány kerül részletezésre, amelyek mind hamisított bejelentkezési felületek használatával próbálnak áldozatokat megtéveszteni. Ezek között találunk Microsoft Outlook Web Access, Google jelszóvisszaállító és Sophos VPN hitelesítő adatkérő oldalakat, amelyek külsőre rendkívül hasonlítanak az eredeti szolgáltatásokra. A megtévesztés része, hogy a felhasználó által megadott felhasználónév és jelszó után a hamis oldal automatikusan átirányítja az áldozatot az eredeti, legitim oldalra, így csökkentve a gyanú jeleit és elkerülve a gyors kiszűrést a hálózati védelmi rendszerek által.

A kampányok egyik kulcsfontosságú eleme, hogy a BlueDelta széles körben visszaél ingyenes tárhely- és átirányító szolgáltatásokkal (például Webhook[.]site, InfinityFree, Byet Internet Services és ngrok). Ezeket a szolgáltatásokat arra használja, hogy kártékony tartalmakat tegyen közzé, elfogadja a begyűjtött hitelesítő adatokat, majd azokat eljuttassa saját infrastruktúrájába anélkül, hogy saját szervereket kellene fenntartania. Ez a megközelítés olcsó, gyorsan telepíthető és könnyen lecserélhető infrastruktúrát biztosít, amelyet a védelmi oldalon nehezebb blokkolni vagy követni.

Az áldozatokat célzó adathalász e-mailekhez gyakran valódi, legitim PDF dokumentumokat is csatoltak, amelyek növelték a támadások hitelességét és segítettek a levelezőszűrők kijátszásában. Ezek a dokumentumok olyan témákkal foglalkoztak, mint stratégiai és politikai kérdések vagy környezeti prioritások, és az olvasó figyelmét felhasználva vezették át a felhasználót a hamis bejelentkezési oldalra.

A jelentés konkrét példákat is részletez, egy februári kampányban egy OWA-témájú adathalász oldal egy linkrövidítő szolgáltatáson keresztül indult, majd PDF-lure-rel fokozatosan vezette az áldozatot a hitelesítő adatok begyűjtéséhez. Hasonló módszereket alkalmaztak később Sophos VPN-hez és Google-hez kötődő hamis oldalakon is, amelyeknél még portugál nyelvű elemek is megjelentek, jelezve a kampány célzott, többnyelvű adaptációját.

A BlueDelta korábban már ismert volt a UKR.NET felhasználók elleni folyamatos credential-harvesting kampányokról, amelyek során ingyenes szolgáltatásokon és egyedi URL-eken keresztül gyűjtötték az ukrán webmail fiókok adatait, jelezve a csoport hosszú távú érdeklődését a stratégiai és kormányzati célpontok iránt.

A kutatók megállapítják, hogy a BlueDelta kifinomultabb, többfázisú áldozat-átirányítási láncokat alkalmaz, amelyek nemcsak elsődleges bejelentkezési adatok megszerzésére törekednek, hanem a háttérben futó JavaScript-szkriptekkel képesek az áldozat viselkedését, IP-címét és böngészési környezetét is rögzíteni és továbbítani. Ezek az eszközök javítják a kampány észlelhetőségét és hatékonyságát, és lehetővé teszik a GK-hoz köthető operátoroknak, hogy automatizált módon gyűjtsenek hozzáférési adatokat különböző hitelesítési elemekkel együtt.

A BlueDelta tevékenységének hosszú távú hatása, hogy folyamatosan alkalmazza és újítja credential-harvesting taktikáit, miközben alacsony költségű, ingyenes internetes szolgáltatásokat használ fel infrastruktúraként. Ez lehetővé teszi számára, hogy nehezen nyomon követhető, gyorsan cserélhető és adaptív kampányokat indítson, amelyek célzottan érhetnek el kutatókat, kormányzati dolgozókat és kulcsfontosságú szervezeteket a stratégiai prioritású régiókban.