FortiGate tűzfalak kihasználása

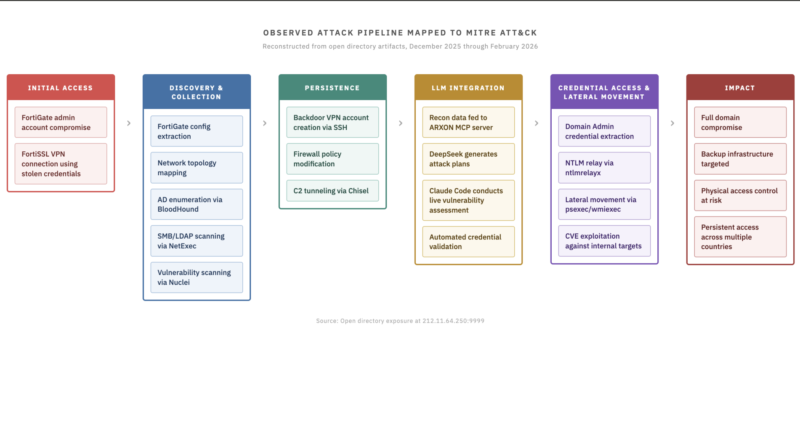

A Cyber & Ramen egy új, kifejezetten hálózati eszközöket célzó malware-kampányt ír le, amelyben a támadók korszerű, generatív AI-modellt is beépítettek a támadási láncba. A részletes vizsgálat szerint a rosszindulatú szereplők célpontjai között több kontinensen elterjedt FortiGate tűzfalak és VPN-rendszerk szerepeltek, amelyek vagy elavult, nem megfelelően javított firmware-rel illetve gyenge hitelesítési beállításokkal voltak kitéve a támadásoknak. A kampány első lépése egy egyedi malware control panel telepítése volt, amely rutinszerűen azonosította és kihasználta az eszközök sebezhetőségeit, majd automatizált lépések sorozatát indította el a eszközök kompromittálására.

A vizsgált MCP nem egyszerűen statikus parancs-láncot követett, hanem beleépített egy nagy nyelvi modellt a működésébe, amely dinamikusan generálta a parancsokat, válaszként a célpont konfigurációjára és a hálózati viselkedésre. A rosszindulatú kód képes volt intelligensen alkalmazkodni az észlelt környezethez, optimalizálni a további kihasználási lépéseket, és így hatékonyabban végrehajtani az exploitokat vagy konfigurálni a hátsóajtó-telepítést.

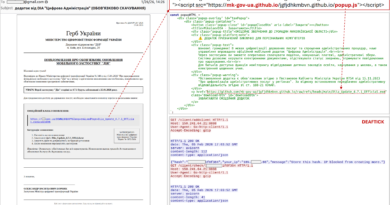

A támadási lánc során a fertőzött FortiGate eszközökön a behatolók hátsó ajtókat telepítettek és elrejtett adminisztrációs fiókokat hoztak létre, illetve VPN-hozzáférési adatokat gyűjtöttek, amelyek további belső rendszerekhez is lehetővé tették a hozzáférést. A szereplők a kompromittált berendezéseket ugyanakkor nem azonnal tették használhatóvá további káros tevékenységre, hanem tartós hozzáférést biztosítottak maguknak, hogy később újabb támadási lépésekhez használhassák fel azokat.