Lazarus támadások Medusa ransomwarrel

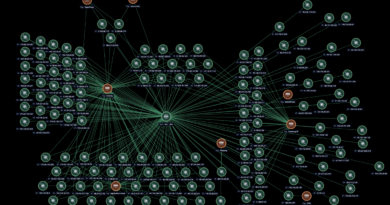

A Security.com elemzése szerint az észak-koreai Lazarus csoport átállt a Medusa zsarolóprogram használatára a korábbi egyedi kódok helyett, és azt rendszeresen alkalmazza pénzügyi és zsarolási célú támadásokban, különösen a egészségügyi szektor és nonprofit szervezetek ellen. Medusa egy 2023-ban megjelent, ransomware-as-a-service (RaaS) modellben működő kártevő, amelyet a Spearwing nevű cyberbűnözői csoporthoz kötnek, és amelyet több mint 366 támadásban használtak már világszerte különféle ágazatokban – ipari szereplőktől az oktatási intézményeken át a nonprofit szervezetekig. A Lazarus mostani kampányai kimutatják, hogy Medusa támogatja a klasszikus dupla zsarolási taktikát, titkosítja az adatok egy részét, miközben azok exfiltrációját és nyilvános közzétételét is kilátásba helyezi, ha nem fizetnek. A váltságdíj az incidensekben átlagosan kb. 260 000 USD körül alakul.

Érdekesség, hogy Lazarus nem kizárólag saját, egyedi malware-t fejleszt, hanem külső, kész ransomware-platformokat vásárol vagy használ fel, ami azt jelzi, hogy a nemzetállami csoportok is egyre inkább szívesen építik be a kiberbűnözői piac kínálatát a saját műveleteikbe. Ezen felül a Symantec és a Carbon Black Threat Hunter Team adatai szerint a Medusa-támadások során a Lazarus saját specializált eszközeit is használják a hálózatba jutás és tartós jelenlét biztosítása érdekében, mielőtt a zsarolóprogramot aktiválják.