PlugX Android RAT kampány

A Lab52 egy újabb PlugX Android RAT kampányt ír le, amelyet tipikusan kínai állami támogatással összefüggő fenyegető szereplőkhöz kötnek, és most egy olyan találkozó-meghívás témájú e-maillel terjesztettek, amely MSBuild-et és G DATA-t használ a fertőzés láncolatában. A PlugX önmagában egy RAT, amelyet a fenyegetők már több mint egy évtizede használnak kormányzati, védelmi és tech-szervezetek elleni kémtevékenységekben, és amely több ismert APT csoporthoz, mint a Mustang Panda vagy APT41 – köthető.

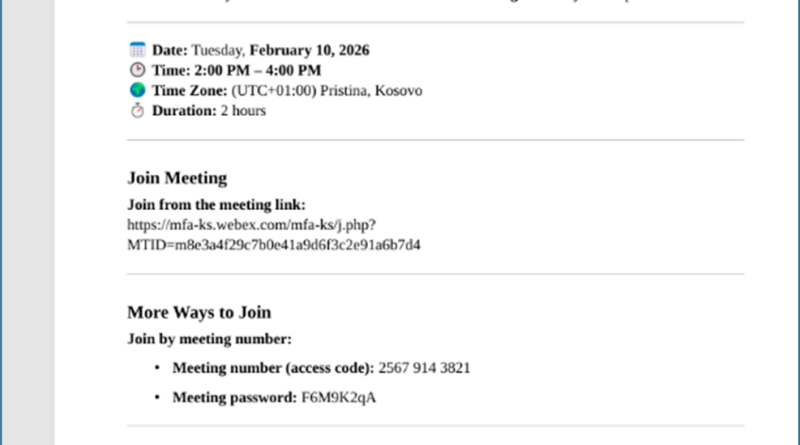

A kampány a szokásos spear-phishing módszerrel indul, a célpont Meeting Invitation YYYY-MM-DD tárgyú e-mailt kap, amely két linket tartalmaz, az egyik egy legitim honlapra, a másik pedig egy ZIP-fájl letöltéséhez vezet. Ez a ZIP két kulcsfontosságú fájlt rejt, egy .csproj projektfájlt és egy MSBuild-et tartalmazó .exe-t, amelyet LOLBIN-ként (legitim bináris mint támadói eszköz) használnak a további lépésekhez.

Amikor a felhasználó futtatja az MSBuildet a letöltött .csproj-vel, a script három Base64-kódolt URL-ről tölt le további összetevőket egy olyan domainről, amely a onedow[.]gesecole[.]net/download-ra mutat. Ezek a komponensek, egy G DATA antivírus futtatható fájl, maga a malicious Avk.dll, valamint egy titkosított kiegészítő fájl. A PlugX esetében a DLL side-loading technika kulcsfontosságú, a G DATA betölti a rosszindulatú DLL-t ahelyett, hogy legálisan működne, ezzel bizonyos biztonsági ellenőrzéseket kijátszik és lehetővé teszi a RAT telepítését.

A telepített PlugX távoli vezérlést biztosít a kompromittált rendszeren, beleértve parancsok végrehajtását, képernyő- és billentyűzet-naplózást, folyamat- és szolgáltatás-kezelést, valamint érzékeny adatok kinyerését.