Coruna iOS Exploit Kit

A Google Threat Intelligence Group elemzése egy eddig ismeretlen, rendkívül fejlett iOS-exploit csomagot ismertet a Coruna-t, amelyet aktívan használnak iPhone-ok elleni támadásokhoz. A Coruna nem egyszerű malware, egy komplex exploit-kit, amely öt teljes kihasználási láncot és összesen 23 különböző iOS-sebezhetőséget képes kihasználni, így távolról és láthatatlanul képes kompromittálni Apple mobil eszközöket, amikor egy felhasználó meglátogat egy rosszindulatú oldalt.

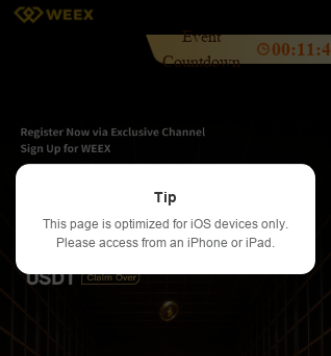

Az exploit-kit működése során egy HTML/JavaScript-es keretrendszer először azonosítja a felhasználó iPhone-modelljét és operációs rendszerét, majd a megfelelő zero-day exploitokat tölt be a WebKit-ben és a memóriaszintű biztonsági mechanizmusok kikerülésére. Ez a mód elsősorban iOS 13.0 és 17.2.1 közötti verziókat érint, és a Google még azonosított összes érintett webhelyet a Safe Browsing listára tette, hogy csökkentse a további fertőzéseket.

A Coruna technikai színvonala azt sugallja, hogy eredetileg magasan finanszírozott, állami vagy hírszerzési ügyfél számára fejlesztették, hiszen a több exploit és a kivitelezés moduláris felépítése ritkán látható kereskedelmi vagy hétköznapi támadói eszközökben. GTIG elemzése szerint a Coruna-t kezdetben olyan surveillance vendor ügyfele használhatta, majd ugyanazt a kódot később szélesebb körű watering hole támadásokban és csaló, pénzügyi-tematikájú webhelyeken is azonosították, ahol felhasználók iPhone-jai fertőződtek meg.

A Google egyértelművé teszi, hogy a legfrissebb iOS-verziókra való frissítés a leghatékonyabb védelem, a Coruna kihasználási láncok nem működnek az iOS legújabb kiadásaival, és tovább növeli a biztonságot, ha a felhasználók bekapcsolják az Lockdown Mode-ot.