Hogy működött a Tycoon2FA

A Microsoft Threat Intelligence elemzése részletesen bemutatja a Tycoon2FA működését, amely az elmúlt évek egyik legnagyobb és legfejlettebb adversary-in-the-middle (AiTM) alapú phishing-as-a-service (PhaaS)platformjává vált. A szolgáltatás 2023 augusztusában jelent meg, és rövid idő alatt globális méretű infrastruktúrává fejlődött: kampányai havonta több mint 500 000 szervezetet értek el világszerte, miközben támadók milliós nagyságrendű adathalász üzeneteket küldtek ki a rendszer segítségével.

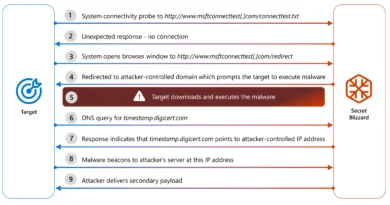

A platformot a Microsoft Storm-1747 néven követett fenyegető szereplő fejlesztette és üzemeltette. A Tycoon2FA célja az volt, hogy a támadók számára egyszerűen használható infrastruktúrát biztosítson a felhőalapú fiókok, különösen Microsoft 365, Outlook, OneDrive, SharePoint és Gmail, kompromittálásához. A rendszer egyik legfontosabb képessége az MFA megkerülése volt, a phishing oldalak egy valós idejű proxyként működő AiTM mechanizmust használtak, amely a felhasználó és az eredeti hitelesítési szolgáltatás közé ékelődve elfogta a bejelentkezési adatokat és az autentikáció során létrejövő munkamenet-cookie-kat. Ezek segítségével a támadók később a felhasználó jelszava nélkül is hozzáférhettek a fiókhoz.

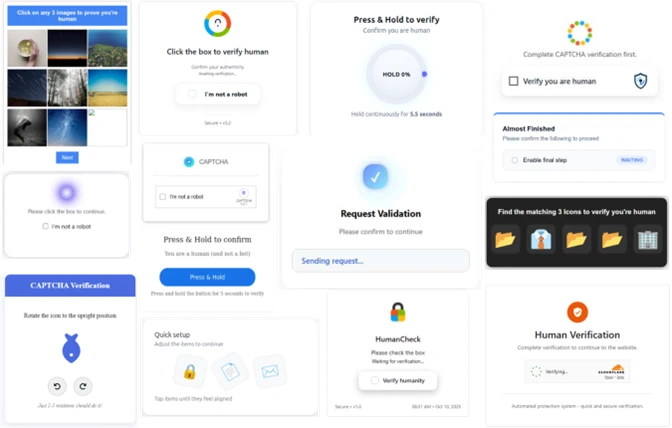

A szolgáltatás népszerűsége részben annak köszönhető, hogy nagyon alacsony belépési küszöböt biztosított a támadók számára. A PhaaS-modell lehetővé tette, hogy még kevés technikai tapasztalattal rendelkező kiberbűnözők is komplex AiTM-alapú támadásokat indítsanak. A platform adminisztrációs panelt, kampánykezelő felületet és automatizált infrastruktúrát biztosított, így a felhasználók gyakorlatilag kész phishing-készletet kaptak. Ez jelentősen hozzájárult a tömeges fiókkompromittálások terjedéséhez.

A Tycoon2FA kampányok minden iparágban megjelentek, beleértve az oktatási, egészségügyi, pénzügyi, nonprofit és kormányzati szervezeteket. A kompromittált fiókokat a támadók gyakran további műveletekhez használták, például üzleti e-mail csalásokhoz (BEC), adatszivárgáshoz vagy további phishing kampányok indításához a már feltört fiókokból.

A platform gyors terjedését az is elősegítette, hogy több korábbi phishing-szolgáltatás, például a Caffeine vagy a RaccoonO365, működését részben megszakították, így a kiberbűnözők új infrastruktúrát kerestek. A Tycoon2FA ezt a piaci rést töltötte be, és rövid idő alatt az egyik legfontosabb AiTM-alapú phishing szolgáltatássá vált.

A Microsoft szerint a platform elleni fellépés végül nemzetközi együttműködés eredményeként valósult meg. A Microsoft Digital Crimes Unit (DCU) az Europollal és több iparági partnerrel együttműködve sikeresen azonosította és részben felszámolta a Tycoon2FA infrastruktúráját, amely jelentős csapást mért a szolgáltatás működésére és a hozzá kapcsolódó phishing kampányokra.