Red Alert alkalmazás kihasználása

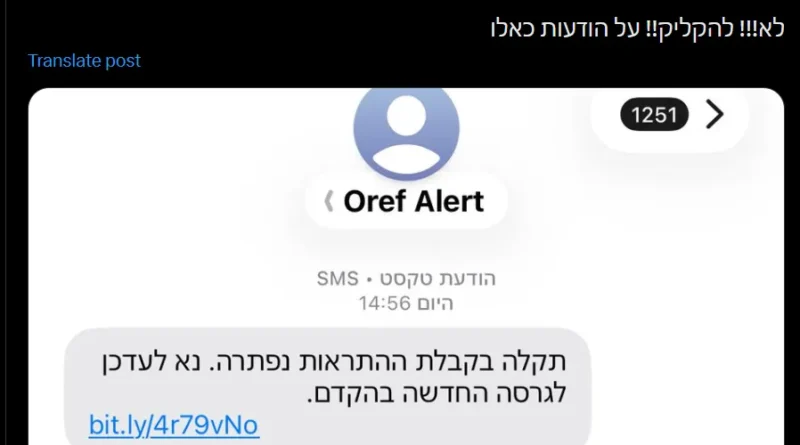

Az Acronis Threat Research Unit elemzése egy célzott mobilkémkedési kampányt tár fel, amely az izraeli lakosságot célozta meg egy trojanizált Red Alert rakétariasztó alkalmazás segítségével. A Red Alert Izraelben széles körben használt mobilalkalmazás, amely valós idejű figyelmeztetéseket küld rakéta- és rakétatámadások esetén, ezért különösen nagy bizalmat élvez a felhasználók körében. A támadók ezt a bizalmat használták ki, a kampány során SMS-üzeneteket küldtek a célpontoknak, amelyek az izraeli Polgári Védelem hivatalos kommunikációját utánozták, és egy sürgős frissítés telepítésére szólították fel a felhasználókat.

Az üzenetek egy rövidített linket tartalmaztak, amely egy hamis Android-APK letöltésére irányította a felhasználót. A telepített alkalmazás látszólag teljesen legitim módon működött, megtartotta a rakétariasztó funkciókat és valódi értesítéseket is küldött, így a felhasználók számára nehezen volt felismerhető, hogy kártevőt telepítettek. A háttérben azonban a program spyware-ként működött, és különböző érzékeny adatok gyűjtését kezdte meg.

A malware többek között hozzáférést kér a SMS-ekhez, a névjegyzékhez, a pontos GPS-helyadatokhoz, a készülékfiókokhoz és az alkalmazáslistához. Az összegyűjtött információkat először a készüléken tárolja, majd folyamatosan továbbítja a támadók által üzemeltetett C2 szerverekre. A kutatók szerint a támadók tanúsítvány-hamisítási és futásidejű manipulációs technikákat alkalmaztak annak érdekében, hogy az alkalmazás legitimnek tűnjön az Android biztonsági ellenőrzései számára.

A kampány különösen hatékony pszichológiai megtévesztési taktikára épült, a rakétatámadások idején a lakosság erősen támaszkodik a riasztási alkalmazásokra, ezért a felhasználók nagyobb valószínűséggel telepítik az ilyen frissítéseket ellenőrzés nélkül. A kutatók szerint ez a módszer jól példázza, hogy válsághelyzetek és geopolitikai konfliktusok idején a támadók a civil infrastruktúrába vetett bizalmat fegyverként használhatják kémkedési célokra.

A kampány hátterében álló szereplő pontos kiléte nem egyértelmű, de egyes elemzések szerint a Hamaszhoz köthető Arid Viper (APT-C-23) kiberkémkedési csoporthoz köthető infrastruktúra és módszerek figyelhetők meg. A művelet jól illeszkedik azokhoz a trendekhez, amelyek szerint a regionális konfliktusok idején mobilkémkedési kampányok, smishing és spyware-terjesztés jelenik meg a lakosság és az intézmények ellen.