Zero-day kihasználások 2025

A Google Threat Intelligence Group (GTIG) elemzése a 2025-ben aktívan kihasznált zero-day sérülékenységek globális trendjeit vizsgálja. A kutatás szerint 2025-ben 90 olyan sérülékenységet azonosítottak, amelyeket a támadók már a javítás megjelenése előtt kihasználtak, ami ugyan alacsonyabb a 2023-as rekord számú 100 értéknél, de magasabb a 2024-es 78 esetnél. Az adatok azt mutatják, hogy az elmúlt években a zero-day kihasználások száma stabilizálódott egy évi 60–100 közötti tartományban, ami tartósan magas fenyegetési szintet jelez.

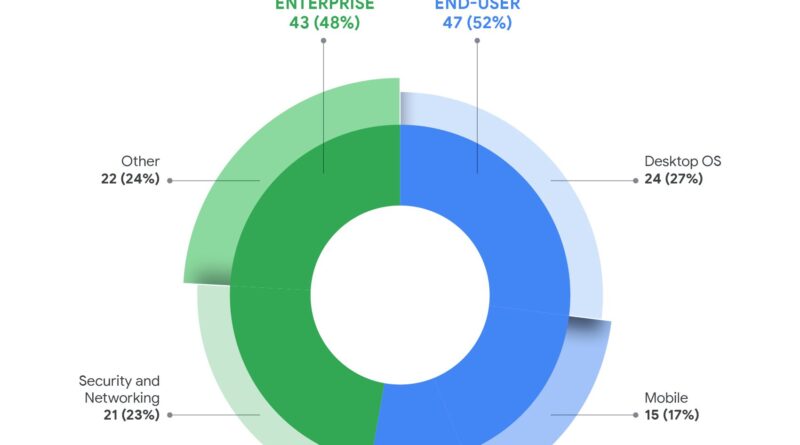

A zero-day támadások közel fele, 48%-a vállalati infrastruktúrát érintő termékeket és rendszereket célozott, ami minden eddiginél magasabb arány. Különösen gyakori célponttá váltak a hálózati és biztonsági eszközök, például VPN-megoldások, tűzfalak vagy egyéb edge infrastruktúrák. Ezek stratégiai jelentőségűek, mivel közvetlen hozzáférést biztosíthatnak szervezeti hálózatokhoz, miközben gyakran korlátozott megfigyelési képességekkel rendelkeznek, ami megnehezíti a kompromittálás detektálását.

Az úgynevezett végfelhasználói platformok továbbra is jelentős célpontok maradtak. A desktop és mobil operációs rendszerek a 2025-ös zero-day kihasználások 44%-át tették ki, ami növekedést jelent az előző évekhez képest. A mobilplatformok esetében különösen komplex exploit-láncok jelentek meg, több esetben három vagy több sérülékenységet kombináltak egy teljes támadási lánc kialakításához. Ezzel szemben a böngészők elleni zero-day támadások aránya jelentősen csökkent, részben a böngészők biztonsági architektúrájának fejlődése miatt.

A kutatók szerint kereskedelmi megfigyelési szolgáltatók 2025-ben több zero-day kihasználásért voltak felelősek, mint a klasszikus állami kiberkémkedési csoportok. Ez arra utal, hogy a zero-day exploitokhoz való hozzáférés egyre inkább piacosodik, és ezek a képességek szélesebb ügyfélkör számára válnak elérhetővé. Ugyanakkor az állami szereplők közül továbbra is a kínai állami hátterű kiberkémkedési csoportok bizonyultak a legaktívabbnak, különösen hálózati eszközök és edge infrastruktúrák elleni támadásokban.

A kutatás arra is rámutat, hogy a pénzügyi motivációjú kiberbűnözői csoportok egyre gyakrabban használnak zero-day sérülékenységeket. 2025-ben legalább kilenc ilyen sérülékenységet használtak fel bűnözői kampányokban, például zsarolóvírus-támadások előkészítésére vagy adatlopási műveletekben. Ez a tendencia azt jelzi, hogy a zero-day exploitok már nem kizárólag hírszerzési műveletek eszközei, hanem a szervezett kiberbűnözés is egyre inkább befektet ezek fejlesztésébe.

A Google elemzése szerint a következő években a támadók eszköztára tovább bővülhet, különösen a mesterséges intelligencia használatával. Az AI várhatóan gyorsítja a sérülékenységek felderítését, az exploitok fejlesztését és a támadások automatizálását, ami csökkentheti az exploit fejlesztési ciklus idejét. Ugyanakkor a védekezési oldalon is megjelennek az AI-alapú eszközök, például olyan automatizált rendszerek, amelyek képesek új sérülékenységeket azonosítani és javításokat generálni.