PhantomRaven malware

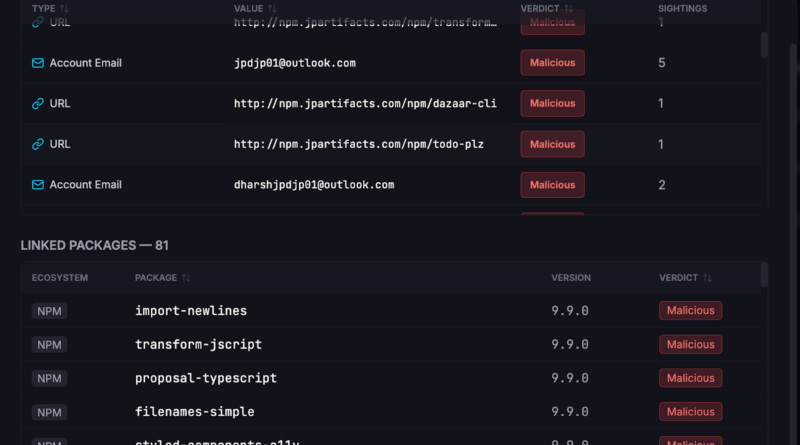

Az Endor Labs a PhantomRaven malware-kampány újbóli megjelenését ismerteti, amely a nyílt forráskódú ökoszisztémát, különösen az npm csomagkezelő rendszert használja szoftver-ellátási lánc támadások végrehajtására. A kutatók három új támadási hullámot azonosítottak, amelyek során összesen 88 rosszindulatú npm csomagot publikáltak, és ezek jelentős része még a felfedezés idején is elérhető volt a registryben.

A kampány technikai sajátossága, hogy a publikált npm csomagok gyakran nem tartalmaznak közvetlenül rosszindulatú kódot, így a hagyományos statikus elemzés sok esetben nem jelzi őket veszélyesnek. Ehelyett a támadók egy Remote Dynamic Dependencies technikát alkalmaznak, a csomag telepítése során az npm függőségkezelési mechanizmusa automatikusan letölti a tényleges payloadot egy támadói szerverről. Ez lehetővé teszi, hogy a kártékony kód csak telepítéskor aktiválódjon, miközben a publikus csomag első ránézésre legitimnek tűnik.

A letöltött payload elsődleges célja fejlesztői hitelesítési adatok és build-környezetből származó titkok megszerzése. A malware különböző információkat gyűjt a rendszerből, majd ezeket több kommunikációs csatornán keresztül exfiltrálja a támadó infrastruktúrába. A kutatás szerint az adatküldés redundáns mechanizmussal történik, például GET és POST HTTP kérések, valamint WebSocket kommunikáció kombinációjával, hogy a támadás akkor is működjön, ha egyes csatornákat blokkolnak.

A PhantomRaven kampány a fejlesztési környezeteket és build-pipeline-okat célozza, így egyetlen kompromittált fejlesztői rendszer vagy CI-környezet később további projektek kompromittálásához vezethet. Ha a támadók hozzáférnek például GitHub vagy CI/CD tokenekhez, akkor módosíthatják a forráskódot, új malware-komponenseket injektálhatnak build-folyamatokba, vagy további szoftvercsomagokat fertőzhetnek meg. Ez klasszikus software supply chain attack forgatókönyvet eredményez, amely a végfelhasználói alkalmazásokba is bejuthat.

A kampány több hullámban zajlik, és a támadók rotálják az infrastruktúrát és a csomagpublikáló fiókokat. A különböző hullámokban eltérő domainnevek, PHP-alapú exfiltrációs végpontok és új npm-felhasználói fiókok jelennek meg, ugyanakkor a kártevő kód alapvető struktúrája szinte változatlan marad, ami arra utal, hogy a művelet mögött ugyanaz a fenyegetési szereplő áll.