Többcsatornás nyomásgyakorlás

A Google Threat Intelligence Group elemzése szerint a ransomware továbbra is az egyik legmeghatározóbb fenyegetés, azonban alapvető átalakuláson megy keresztül mind üzleti modellben, mind TTP-kben. A klasszikus titkosítás és váltságdíj modell egyre kevésbé domináns, mivel a bevételek csökkenése miatt a támadók alternatív monetizációs stratégiák felé mozdulnak el, különösen az adatlopáson alapuló zsarolás irányába.

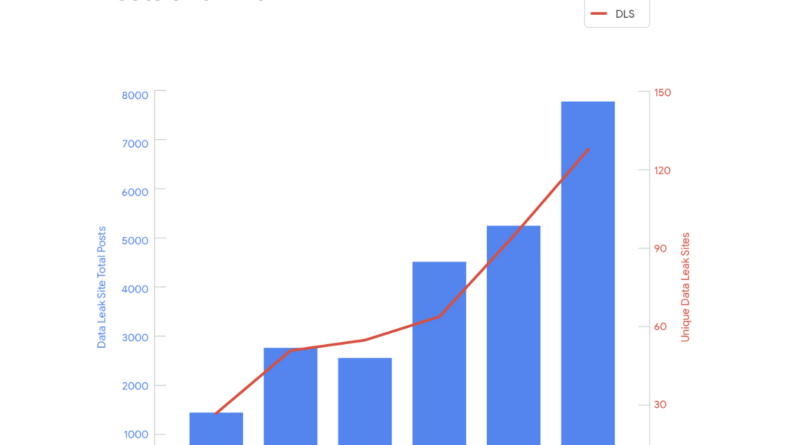

A modern kampányokban egyre gyakoribb, hogy a támadók nem is telepítenek ransomware payloadot, hanem pusztán az ellopott adatok kiszivárogtatásával zsarolják az áldozatot. Ezzel párhuzamosan megjelentek az agresszívebb módszerek, például többcsatornás nyomásgyakorlás, ügyfelek vagy partnerek közvetlen megkeresése, illetve a kompromittált infrastruktúra másodlagos felhasználása, így phishing kampányok indítására.

A kezdeti hozzáférésben is jelentős eltolódás figyelhető meg. A korábbi évek jelszó- és hitelesítés-alapú támadásai mellett egyre inkább előtérbe kerül a sérülékenységek gyors kihasználása és a harmadik fél rendszerein keresztüli bejutás. A támadók aktívan figyelik az új hibákat, és gyakran napokon belül exploitálják azokat, miközben a beszállítói lánc és SaaS-kapcsolatok egyre fontosabb belépési ponttá válnak.

A támadási lánc középső szakaszában a ransomware-csoportok egyre inkább living-off-the-land eszközöket és legitim adminisztratív funkciókat használnak, ami csökkenti a detektálhatóságot. A hangsúly a hosszabb idejű, rejtett jelenléten van, ahol a támadók alapos felderítést végeznek, adatokat gyűjtenek, és csak később döntenek a monetizáció módjáról. Ez a működés közelebb áll a klasszikus kiberkémkedési modellekhez.

Ezzel párhuzamosan a ransomware ökoszisztéma is átalakul. A hagyományos nagy csoportok mellett megjelent egy fragmentáltabb, szolgáltatásalapú modell, ahol külön szereplők biztosítanak hozzáférést, infrastruktúrát vagy malware-komponenseket. A támadók gyakran opportunista módon használják ki a megszerzett hozzáférést, akár több különböző célra is – például adatlopásra, kriptobányászatra vagy további támadások előkészítésére.