Ramadan csali

A CloudSEK elemzés egy technikailag kifinomult kampányra hívja fel a figyelmet, amely a közel-keleti Ramadan időszak fogyasztói szokásait használja ki malware-terjesztésre. A támadók hamis kuponkampányokkal célozzák a felhasználókat, erősen lokalizált, arab nyelvű tartalommal és sürgető, szezonális üzenetekkel növelve a siker esélyét.

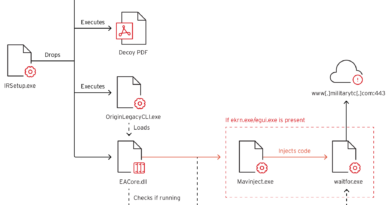

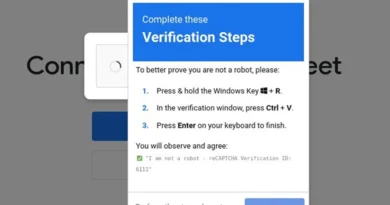

A fertőzési lánc egy kártékony Word dokumentummal indul, amely makrók engedélyezésére veszi rá az áldozatot. Ezt követően egy többfázisú, fileless jellegű támadás bontakozik ki, egy rejtett VBA makró obfuszkált C# kódot ír a rendszerre, amelyet legitim .NET eszközökkel fordítanak és futtatnak. Ez a living-off-the-land megközelítés jelentősen csökkenti a detektálhatóságot, mivel a támadás beolvad a normál rendszertevékenységbe.

A végső payload egy teljes funkcionalitású RAT, amely képes távoli parancsvégrehajtásra, fájlhozzáférésre, képernyőmentések készítésére és tartós hozzáférés fenntartására. Kiemelt technika az adat-exfiltráció módja, a lopott adatokat AWS S3 presigned URL-eken keresztül továbbítják, megkerülve a klasszikus C2 forgalomfigyelést és DLP mechanizmusokat.

A kampány TTP szinten több kulcselem kombinációját mutatja, célzott pszichológiai megtévesztés, amely szezonális és kulturális kontextust alkalmaz, ismert márkák kihasználása és a LOLBins használata a végrehajtáshoz, valamint valós felhőinfrastruktúra kihasználása az észlelés elkerülésére.