Phantom Stealer kampány

A Group-IB által elemzett Phantom Stealer kampány egy tipikus, de egyre kifinomultabb Stealer-as-a-Service modellre épülő fenyegetést mutat be, ahol a fő cél már nem közvetlen rendszerfeltörés, hanem identitásalapú kompromittáció.

A Phantom Stealer egy .NET-alapú infostealer, amelyet egy komplett bűnözői csomag részeként terjesztenek, és gyakran crypterrel és távoli hozzáférést biztosító komponensekkel (RAT) együtt érkezik. Ez lehetővé teszi, hogy a támadók ne csak adatot lopjanak, hanem tartós hozzáférést is kialakítsanak az áldozati környezetben.

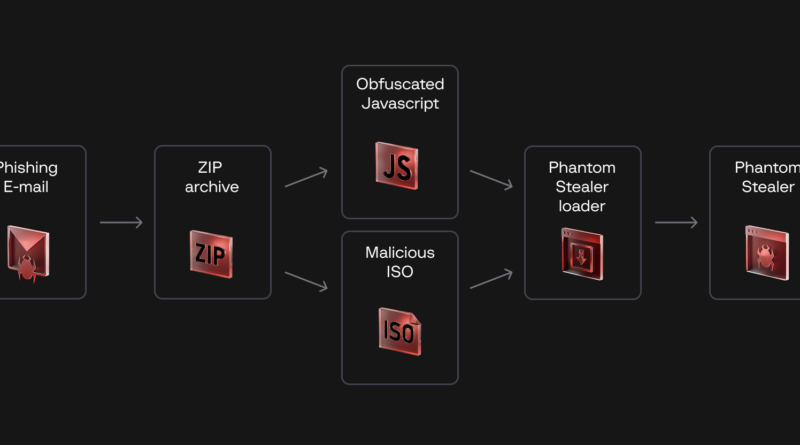

A fertőzési lánc jellemzően phishing kampányokkal indul, amelyek üzleti kommunikációt imitálnak. A levelek gyakran hiányos technikai hitelesítéssel rendelkeznek, de professzionális megjelenésük miatt könnyen megtévesztik a felhasználókat. A csatolmány általában egy archív fájl, amely obfuszkált JavaScript droppert vagy közvetlenül futtatható malware-t tartalmaz.

A sikeres végrehajtás után a Phantom Stealer azonnal megkezdi az adatok gyűjtését és exfiltrációját. A célzott adatkör különösen kritikus, böngészőben tárolt hitelesítési adatok, session tokenek, fizetési információk és egyéb érzékeny credentialek kerülnek ki, gyakran lokális staging nélkül, közvetlenül a C2 infrastruktúrára továbbítva.

A kampány egyik legfontosabb sajátossága a skálázhatóság és iparosítás. A Phantom Stealer nem egyedi malware, hanem szolgáltatásként elérhető eszköz, amelyet különböző szereplők is használhatnak. Ez jelentősen csökkenti a belépési küszöböt, és lehetővé teszi a tömeges, párhuzamos kampányokat több iparág ellen.

Kiberbiztonsági szempontból a legfontosabb TTP az, hogy a támadás nem közvetlen exploitokra épül, hanem credential theft → account takeover láncra. Az ellopott hitelesítő adatok később további támadások alapját képezik, például Business Email Compromise, laterális mozgás vagy akár ransomware műveletek esetén.

A Phantom Stealer a hangsúlyt a rendszerszintű sérülékenységekről az identitás és hozzáférések kompromittálására helyezte, mint sok más fenyegetési aktor. Az ilyen kampányok különösen veszélyesek, mert legitim hozzáférésekkel dolgoznak, így a detekció és az attribúció is nehezebb.