ShareFile RCE lánc

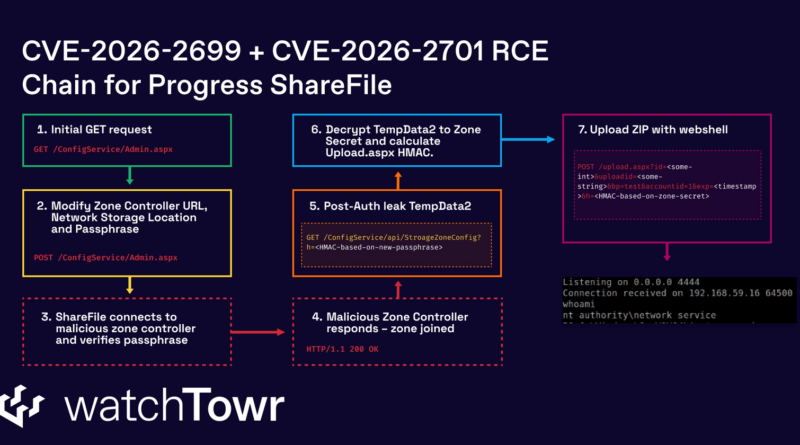

A watchTowr által ismertetett Progress ShareFile sérülékenységlánc egy kifejezetten kritikus, internet felől közvetlenül kihasználható támadási forgatókönyvet ír le. A lánc első eleme a CVE-2026-2699, amely egy autentikáció-megkerülési probléma. A rendszer ugyan megpróbálja átirányítani a nem hitelesített felhasználót az admin felületről, azonban a válaszban mégis visszaküldi az adminisztrációs oldal teljes tartalmát. Egy támadó ezt a viselkedést kihasználva úgy tud hozzáférni az admin funkciókhoz, hogy valójában nem rendelkezik érvényes hitelesítéssel.

Ez a jogosulatlan hozzáférés önmagában is súlyos, de a valódi kockázat a második sérülékenységgel, a CVE-2026-2701-gyel együtt jelenik meg. Ez a hiba a fájlfeltöltési és kicsomagolási mechanizmust érinti, és lehetővé teszi, hogy a támadó módosítsa a rendszer konfigurációját úgy, hogy a feltöltött fájlok a webkiszolgáló által elérhető könyvtárba kerüljenek. Ezt követően egy rosszindulatú ASPX fájl, vagyis webshell tölthető fel, amelyen keresztül tetszőleges parancsok hajthatók végre a szerveren. A két sérülékenység így egy teljes láncot alkot, amely autentikáció nélküli admin hozzáférésből indul, majd fájlfeltöltésen keresztül távoli kódfuttatásba torkollik.

A ShareFile egy vállalati környezetben gyakran központi szerepet tölt be az érzékeny adatok kezelésében, és sok esetben közvetlenül elérhető az internet felől, ami azt jelenti, hogy a támadó nemcsak a rendszer felett szerezhet kontrollt, hanem hozzáférhet üzleti dokumentumokhoz, hitelesítési adatokhoz és egyéb kritikus információkhoz is. A támadás ráadásul nem igényel előzetes hozzáférést vagy felhasználói interakciót, ami jelentősen növeli a kockázatot.