ZionSiphon

A Darktrace által elemzett ZionSiphon egy kifejezetten OT/ICS környezetekre fejlesztett malware, amely már nem adatlopásra vagy IT-szintű kompromittációra fókuszál, hanem közvetlen fizikai folyamatok manipulálására. A célpontok izraeli vízkezelő és tengervíz-sótalanító rendszerek, ami egyértelműen kritikus infrastruktúra elleni műveleti szándékot jelez.

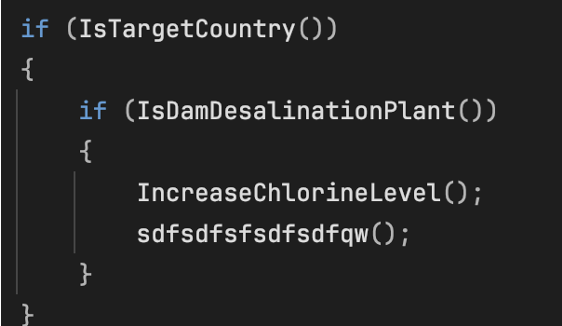

A kártevő működése erősen célzott. A futtatás során ellenőrzi a környezetet, az IP-tartományok, valamint vízkezeléshez kapcsolódó fájlok és konfigurációk alapján dönti el, hogy aktiválódjon-e. Ez a environment-aware logika biztosítja, hogy a payload kizárólag releváns ipari rendszerekben fusson.

A kód tartalmaz olyan funkciókat, amelyek képesek klóradagolás növelésére, szelepek megnyitására és nyomásértékek manipulálására, ami közvetlenül befolyásolhatja a vízminőséget és a berendezések működését. Ez már klasszikus kiber-fizikai támadás, ahol a digitális beavatkozás fizikai károkat vagy akár közegészségügyi kockázatot okozhat.

A malware emellett ipari protokollok felderítésére képes, ami azt mutatja, hogy PLC-szintű kommunikációra és vezérlésre készült. A jelenlegi mintában azonban ezek a modulok még részben hiányosak vagy fejletlenek, ami arra utal, hogy egy fejlesztési fázisban lévő eszközről van szó.

Terjedési szempontból a ZionSiphon USB-alapú propagációt is használ, rejtett fájlokkal és shortcutokkal. Ez különösen releváns az air-gapped OT környezetekben, ahol a hálózati védelem nem elegendő, és a fizikai adathordozók jelentik a fő belépési pontot.

A jelenlegi verzió nem működőképes egy implementációs hiba miatt, egy hibás ellenőrzési logika miatt a malware gyakran önmegsemmisítést hajt végre. Ez azonban nem csökkenti a jelentőségét, mert a kód egyértelműen demonstrálja a szándékot és a képességet.

A ZionSiphon nem egy kiforrott fegyver, hanem proof-of-concept jellegű OT-sabotázs eszköz, amely jól mutatja a trendet: a kritikus infrastruktúrák elleni támadások egyre inkább a fizikai folyamatok közvetlen manipulálására irányulnak. A technikai érettség még nem éri el a korábbi állami szintű malware-ek például a Stuxnet szintjét, de a belépési küszöb láthatóan csökken, ami hosszabb távon szélesebb támadói kör számára teszi elérhetővé az ilyen típusú műveleteket.