GopherWhisper

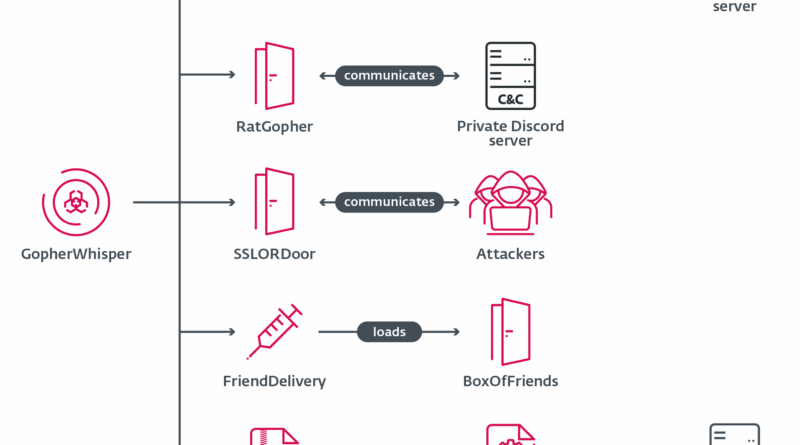

A Kaspersky által publikált GopherWhisper egy olyan támadási technikát és eszközkészletet jelöl, amely a régi, de ma is sok rendszerben elérhető Gopher protocol visszaélésszerű használatára épít, elsősorban SSRF (Server-Side Request Forgery) és belső hálózati pivoting célokra. A GopherWhisper visszaél a legitim szolgáltatásokkal, a Discorddal, a Slackkel, a Microsoft 365 Outlookkal és a file.io-val a C2 kommunikáció és az adatok kijuttatása céljából.

A módszer lényege, hogy a Gopher protokoll nyers TCP payloadok továbbítására is alkalmas, így a támadó nem csak HTTP kéréseket, hanem tetszőleges, alacsony szintű protokollparancsokat képes becsomagolni egy URL-be, majd azt egy sérülékeny szerveren keresztül futtatni.

Ez a gyakorlatban azt jelenti, hogy egy SSRF sérülékenység kihasználása során a támadó nem csupán belső webszolgáltatásokat ér el, hanem például adatbázisokhoz, cache rendszerekhez vagy egyéb TCP-alapú szolgáltatásokhoz is közvetlen parancsokat küldhet. A Gopher URL-ek speciális formátuma lehetővé teszi a teljes kérés kontrollját, beleértve a fejlécet és a payloadot, ami jelentősen kibővíti a támadási lehetőségeket a hagyományos HTTP-alapú SSRF-hez képest.

A GopherWhisper koncepció különösen veszélyes felhő- és mikroservice környezetekben, ahol a belső szolgáltatások gyakran nem rendelkeznek erős hitelesítéssel, mert implicit módon megbíznak a belső hálózati forgalomban. Ilyen esetben egy külső SSRF sebezhetőség révén a támadó belső API-kat, metadata szolgáltatásokat vagy akár konténer-orchestration komponenseket is elérhet és manipulálhat.