UNC6692 kampány

A Google Threat Intelligence Group – Mandiant által elemzett UNC6692 kampány egy többfázisú, pszichológiai megtévesztés-központú támadási modellt mutat be, ahol a technikai exploitok helyett a felhasználói bizalom manipulálása a kezdeti hozzáférés kulcsa. A támadók tipikusan IT helpdesknek adják ki magukat, és például Microsoft Teams üzeneteken keresztül veszik rá az áldozatot egy javító eszköz futtatására, ami valójában a fertőzési lánc első lépése.

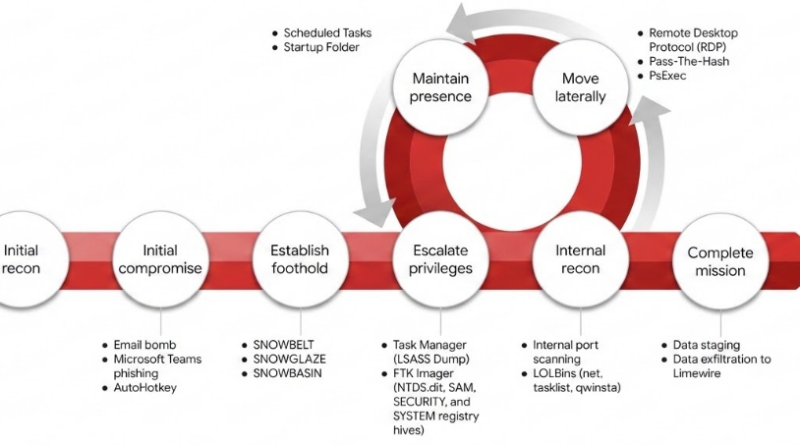

A kezdeti payload egy AutoHotkey-alapú loader, amely további komponenseket tölt le és indít el. Ezt követően egy moduláris, egyedi malware ökoszisztéma – a SNOW család (SNOWGLAZE, SNOWBASIN, SNOWBELT) – kerül telepítésre, amely több rétegben biztosítja a perzisztenciát, a kommunikációt és az adatgyűjtést. A malware részeként például rosszindulatú Chromium böngészőbővítmény és Python-alapú komponensek is megjelennek.

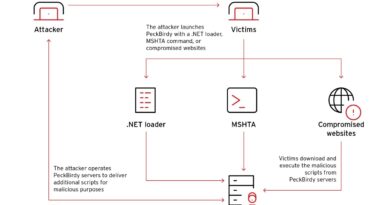

A legitim eszközök visszaélésszerű használata, AutoHotkey, Python runtime, valamint a Microsoft Edge headless módban történő futtatása, amelyen keresztül a kártékony bővítmény működik. A kommunikáció WebSocket-alapú tunnelinggel történik, míg a payloadok felhőszolgáltatásokból érkeznek, ami megnehezíti a detekciót.

A laterális mozgás során klasszikus adminisztratív eszközök jelennek meg, például PsExec, valamint credential dumping és pass-the-hash technikák. Az adatokat végül felhőalapú tárhelyekre exfiltrálják. A támadási lánc tehát teljes mértékben lefedi a kill chain-t a kezdeti hozzáféréstől az adatszivárgásig.

A kampány egyik legfontosabb tanulsága, hogy a social engineering és a living-off-the-land eszközhasználat kombinációja lehetővé teszi a védelem megkerülését anélkül, hogy kifinomult exploitokra lenne szükség.