Token Bingo

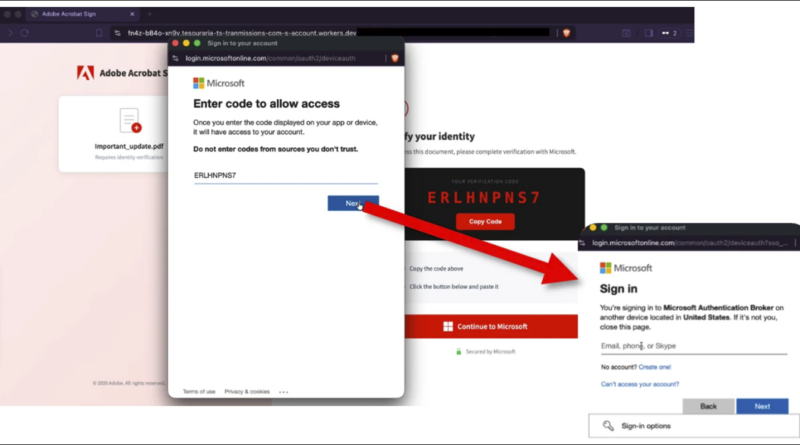

Az Arctic Wolf elemzése egy identitás-alapú támadási modellt mutat be, amely az OAuth 2.0 Device Authorization Grant visszaélésére épül. A kampány során a támadó maga indít egy legitim bejelentkezési folyamatot, majd social engineeringgel ráveszi az áldozatot, hogy egy hivatalos Microsoft oldalon megadjon egy rövid kódot. Ezzel a felhasználó valójában nem hitelesítő adatot ad át, hanem egy támadó által kezdeményezett sessiont autorizál, így a támadó közvetlenül érvényes OAuth access és refresh tokeneket kap.

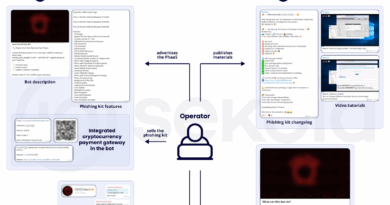

A kampány iparosított formában zajlik, a Kali365 phishing-as-a-service platformon keresztül. Ez multi-tenant, affiliate modellben működik, automatizálja a lure-generálást, a token-gyűjtést és a post-exploitation lépéseket, miközben cloud infrastruktúrát és rövid életű domain-eket használ az észlelés minimalizálására.

A kompromittáció után a támadók azonnali hozzáférést szereznek Microsoft 365 környezetekhez, tipikusan mailboxokhoz, majd perzisztenciát építenek ki. Gyakori TTP az inbox rule manipulation, amely biztonsági értesítéseket automatikusan elrejt vagy olvasottnak jelöl, csökkentve a detekció esélyét és növelve a dwell time-ot.

A kulcsmegállapítás, hogy ez a támadási modell teljesen megkerüli a klasszikus credential theft detekciót és az MFA-t is, mivel a hitelesítés legitim csatornán történik. A védelem ezért nem épülhet kizárólag jelszó- vagy IoC-alapú kontrollokra, hanem az identitás- és token-használat viselkedésalapú monitorozására, valamint a device code flow korlátozására kell fókuszáljon.